Р’ СҖСғРұСҖРёРәСғ "РҡРҫРјРҝР»РөРәСҒРҪСӢРө СҒРёСҒСӮРөРјСӢ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё" | Рҡ СҒРҝРёСҒРәСғ СҖСғРұСҖРёРә | Рҡ СҒРҝРёСҒРәСғ авСӮРҫСҖРҫРІ | Рҡ СҒРҝРёСҒРәСғ РҝСғРұлиРәР°СҶРёР№

Р’СҒСҸРәРёР№, РәСӮРҫ Р·Р°РҪималСҒСҸ РҝСҖРҫРөРәСӮРёСҖРҫРІР°РҪРёРөРј или СҚРәСҒРҝР»СғР°СӮР°СҶРёРөР№ РёРҪСӮРөРіСҖРёСҖРҫРІР°РҪРҪСӢС… СҒРёСҒСӮРөРј РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё (РҳРЎР‘), СҖР°РҪРҫ или РҝРҫР·РҙРҪРҫ Р·Р°РҙР°РөСӮСҒСҸ РІРҫРҝСҖРҫСҒРҫРј: РҙРҫСҒСӮР°СӮРҫСҮРҪСӢ ли РҝСҖРёРҪСҸСӮСӢРө РјРөСҖСӢ РҙР»СҸ РҪРөР№СӮСҖализаСҶРёРё РІРҫР·РјРҫР¶РҪСӢС… СғРіСҖРҫР·? РқР°СҒРәРҫР»СҢРәРҫ СҚффРөРәСӮРёРІРҪР° СҒРҝСҖРҫРөРәСӮРёСҖРҫРІР°РҪРҪР°СҸ СҒРёСҒСӮРөРјР° Р·Р°СүРёСӮСӢ? ДлСҸ СӮРҫРіРҫ СҮСӮРҫРұСӢ РҫСӮРІРөСӮРёСӮСҢ РҪР° СҚСӮРё РІРҫРҝСҖРҫСҒСӢ, РҪРөРҫРұС…РҫРҙРёРјРҫ РёРјРөСӮСҢ РёРҪСҒСӮСҖСғРјРөРҪСӮ, РҝРҫР·РІРҫР»СҸСҺСүРёР№ РәРҫлиСҮРөСҒСӮРІРөРҪРҪРҫ РҫСҶРөРҪРёРІР°СӮСҢ СғСҖРҫРІРөРҪСҢ Р·Р°СүРёСүРөРҪРҪРҫСҒСӮРё РҫРұСҠРөРәСӮР°

Рһ.Рҗ. РҹР°РҪРёРҪ

РқРөзавиСҒРёРјСӢР№ СҚРәСҒРҝРөСҖСӮ

РҳРҪСӮРөРіСҖРёСҖРҫРІР°РҪРҪР°СҸ СҒРёСҒСӮРөРјР° РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё РәР°Рә РҝСҖРөРҙРјРөСӮ Р°РҪализа

РҹРҫРҙ РёРҪСӮРөРіСҖРёСҖРҫРІР°РҪРҪРҫР№ СҒРёСҒСӮРөРјРҫР№ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё РұСғРҙРөРј РҝРҫРҪРёРјР°СӮСҢ СҒРҫРІРҫРәСғРҝРҪРҫСҒСӮСҢ РёРҪР¶РөРҪРөСҖРҪРҫ-СӮРөС…РҪРёСҮРөСҒРәРёС… СҒСҖРөРҙСҒСӮРІ, РҫСҖРіР°РҪРёР·Р°СҶРёРҫРҪРҪСӢС… РјРөСҖРҫРҝСҖРёСҸСӮРёР№ Рё РҙРөР№СҒСӮРІРёР№ СҒР»СғР¶РұСӢ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё, РҝСҖРөРҙРҪазРҪР°СҮРөРҪРҪСӢС… РҙР»СҸ Р·Р°СүРёСӮСӢ РҫРұСҠРөРәСӮР° РҫСӮ РҪРөСҒР°РҪРәСҶРёРҫРҪРёСҖРҫРІР°РҪРҪСӢС… РҙРөР№СҒСӮРІРёР№ РҪР°СҖСғСҲРёСӮРөР»СҸ. Р—Р°РҙавСҲРёСҒСҢ СҶРөР»СҢСҺ Р°РҪализа СӮР°РәРёС… СҒРёСҒСӮРөРј, СҶРөР»РөСҒРҫРҫРұСҖазРҪРҫ РІ РҫРұСүРёС… СҮРөСҖСӮах РҝСҖРөРҙСҒСӮавиСӮСҢ СҒРөРұРө, РәР°РәРёРјРё РҫСҒРҫРұРөРҪРҪРҫСҒСӮСҸРјРё РҫРұлаРҙР°РөСӮ РҳРЎР‘. РһСӮРјРөСӮРёРј СҒР»РөРҙСғСҺСүРёРө:

1.РҡРҫРҪфлиРәСӮРҪРҫСҒСӮСҢ РёРҪСӮРөСҖРөСҒРҫРІ. РҹСҖРёРҪСҶРёРҝиалСҢРҪРҫРө РҫСӮлиСҮРёРө РҳРЎР‘ РҫСӮ РҙСҖСғРіРёС… СҮРөР»РҫРІРөРәРҫРјР°СҲРёРҪРҪСӢС… СҒРёСҒСӮРөРј Р·Р°РәР»СҺСҮР°РөСӮСҒСҸ РІ РҪалиСҮРёРё РәРҫРҪфлиРәСӮР° РёРҪСӮРөСҖРөСҒРҫРІ РІ СҒРёСҒСӮРөРјРө "РҫС…СҖР°РҪР°-РҪР°СҖСғСҲРёСӮРөР»СҢ".

2.РҗРҝСҖРёРҫСҖРҪР°СҸ РҪРөРҫРҝСҖРөРҙРөР»РөРҪРҪРҫСҒСӮСҢ РёСҒС…РҫРҙРҪСӢС… РҙР°РҪРҪСӢС… РҙР»СҸ РҝСҖРҫРөРәСӮРёСҖРҫРІР°РҪРёСҸ СҒРёСҒСӮРөРјСӢ. Р’ РҝРөСҖРІСғСҺ РҫСҮРөСҖРөРҙСҢ СҚСӮРҫ РәР°СҒР°РөСӮСҒСҸ РҝРөСҖРөСҮРҪСҸ СғРіСҖРҫР·, РјРҫРҙРөли РҪР°СҖСғСҲРёСӮРөР»СҸ, Р° СӮР°РәР¶Рө СҒСҶРөРҪР°СҖРёРөРІ СҖазвиСӮРёСҸ РәРҫРҪфлиРәСӮРҪРҫР№ СҒРёСӮСғР°СҶРёРё. РҳРЎР‘ - СҒлаРұРҫС„РҫСҖмализРҫРІР°РҪРҪР°СҸ СҒРёСҒСӮРөРјР°.

3.РЎР»СғСҮайРҪСӢР№ С…Р°СҖР°РәСӮРөСҖ РІСҖРөРјРөРҪРҪСӢС… РҝР°СҖамРөСӮСҖРҫРІ, РІ СӮРҫРј СҮРёСҒР»Рө СҒР»СғСҮайРҪРҫСҒСӮСҢ РІСҖРөРјРөРҪРё РҙРІРёР¶РөРҪРёСҸ РҫС…СҖР°РҪСӢ Рё РҪР°СҖСғСҲРёСӮРөР»СҸ, РІСҖРөРјРөРҪРё РҝСҖРөРҫРҙРҫР»РөРҪРёСҸ физиСҮРөСҒРәРёС… РұР°СҖСҢРөСҖРҫРІ, РјРҫРјРөРҪСӮР° СҒСҖР°РұР°СӮСӢРІР°РҪРёР№ СҒСҖРөРҙСҒСӮРІ РҫРұРҪР°СҖСғР¶РөРҪРёСҸ Рё РҝСҖ.

4.РўСҖСғРҙРҫРөРјРәРҫСҒСӮСҢ РҫСҖРіР°РҪРёР·Р°СҶРёРё СҚРәСҒРҝРөСҖРёРјРөРҪСӮР°. РӣСғСҮСҲРёРј СҒРҝРҫСҒРҫРұРҫРј Р°РҪализа СҚффРөРәСӮРёРІРҪРҫСҒСӮРё РҳРЎР‘ СҸРІР»СҸРөСӮСҒСҸ РҫСҖРіР°РҪРёР·Р°СҶРёСҸ СғСҮРөРҪРёР№, РҫРҙРҪР°РәРҫ СҚСӮРҫСӮ СҒРҝРҫСҒРҫРұ СҒРІСҸР·Р°РҪ СҒ РҝСҖРёРІР»РөСҮРөРҪРёРөРј Р·РҪР°СҮРёСӮРөР»СҢРҪСӢС… РјР°СӮРөСҖиалСҢРҪСӢС… Рё Р»СҺРҙСҒРәРёС… СҖРөСҒСғСҖСҒРҫРІ Рё РҪРө РҝРҫР»СғСҮРёР» СҲРёСҖРҫРәРҫРіРҫ СҖР°СҒРҝСҖРҫСҒСӮСҖР°РҪРөРҪРёСҸ. "РҹРҫРІРөРҙРөРҪРёРө" РҳРЎР‘ СҶРөР»РөСҒРҫРҫРұСҖазРҪРҫ РёР·СғСҮР°СӮСҢ СҒ РҝРҫРјРҫСүСҢСҺ РјР°СӮРөРјР°СӮРёСҮРөСҒРәРҫРіРҫ РјРҫРҙРөлиСҖРҫРІР°РҪРёСҸ. ДлСҸ РҝРҫСҒСӮСҖРҫРөРҪРёСҸ РјРҫРҙРөли РҪРөРҫРұС…РҫРҙРёРјРҫ РІСӢСҸРІРёСӮСҢ СҒСӮСҖСғРәСӮСғСҖСғ СҒРёСҒСӮРөРјСӢ, СҶРөли С„СғРҪРәСҶРёРҫРҪРёСҖРҫРІР°РҪРёСҸ РҳРЎР‘, РәСҖРёСӮРөСҖРёР№ СҚффРөРәСӮРёРІРҪРҫСҒСӮРё, Р° СӮР°РәР¶Рө СҖазСҖР°РұРҫСӮР°СӮСҢ РёРҪСҒСӮСҖСғРјРөРҪСӮ РөРіРҫ РҫСҶРөРҪРәРё. РңРҫРҙРөР»СҢ - РёРҪСҒСӮСҖСғРјРөРҪСӮ РёСҒСҒР»РөРҙРҫРІР°РҪРёСҸ РҳРЎР‘.

РҡСҖРёСӮРөСҖРёРё СҚффРөРәСӮРёРІРҪРҫСҒСӮРё

Р’ Р“РһРЎРў Р 50776-95 "РЎРёСҒСӮРөРјСӢ СӮСҖРөРІРҫР¶РҪРҫР№ СҒРёРіРҪализаСҶРёРё. ЧаСҒСӮСҢ 1. РһРұСүРёРө СӮСҖРөРұРҫРІР°РҪРёСҸ. РазРҙРөР» 4. Р СғРәРҫРІРҫРҙСҒСӮРІРҫ РҝРҫ РҝСҖРҫРөРәСӮРёСҖРҫРІР°РҪРёСҺ, РјРҫРҪСӮажСғ Рё СӮРөС…РҪРёСҮРөСҒРәРҫРјСғ РҫРұСҒР»СғживаРҪРёСҺ" СғСӮРІРөСҖР¶РҙР°РөСӮСҒСҸ, СҮСӮРҫ "РІРёРҙ РІСӢРұРёСҖР°РөРјРҫР№ СҒРёСҒСӮРөРјСӢ РҙРҫлжРөРҪ РҫРұРөСҒРҝРөСҮРёРІР°СӮСҢ Р·Р°СүРёСӮСғ Р»СҺРҙРөР№ Рё РёРјСғСүРөСҒСӮРІР° РІ СҒРҫРҫСӮРІРөСӮСҒСӮРІРёРё СҒ СӮСҖРөРұСғРөРјСӢРј СғСҖРҫРІРҪРөРј РёС… РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё". Р—Р°СүРёСүРөРҪРҪРҫСҒСӮСҢ РҝСҖРё СҚСӮРҫРј СӮСҖР°РәСӮСғРөСӮСҒСҸ РәР°Рә СҒРҫРІРҫРәСғРҝРҪРҫСҒСӮСҢ РҫСҖРіР°РҪРёР·Р°СҶРёРҫРҪРҪРҫ-СӮРөС…РҪРёСҮРөСҒРәРёС… РјРөСҖРҫРҝСҖРёСҸСӮРёР№, РҪР°РҝСҖавлРөРҪРҪСӢС… РҪР° РҫРұРөСҒРҝРөСҮРөРҪРёРө РҫС…СҖР°РҪСӢ РҫРұСҠРөРәСӮР° (Р·РҫРҪСӢ РҫРұСҠРөРәСӮР°)". Р РөР·СғР»СҢСӮР°СӮ СҚСӮРёС… РјРөСҖРҫРҝСҖРёСҸСӮРёР№ С…Р°СҖР°РәСӮРөСҖРёР·СғРөСӮСҒСҸ СғСҖРҫРІРҪРөРј Р·Р°СүРёСүРөРҪРҪРҫСҒСӮРё.

Рҡ СҒРҫжалРөРҪРёСҺ, РҙР°РҪРҪРҫРө РҫРҝСҖРөРҙРөР»РөРҪРёРө РҙРөРәлаСҖР°СӮРёРІРҪРҫ. Р§СӮРҫРұСӢ РҪР°РҝРҫР»РҪРёСӮСҢ РөРіРҫ РҝСҖР°РәСӮРёСҮРөСҒРәРёРј СҒРҫРҙРөСҖжаРҪРёРөРј, РҪСғР¶РҪРҫ РёРјРөСӮСҢ СҒРҫРҫСӮРІРөСӮСҒСӮРІСғСҺСүРёР№ РәСҖРёСӮРөСҖРёР№ РҫСҶРөРҪРәРё. РӯСӮРҫ СғРҙРҫРұРҪРҫ СҒРҙРөлаСӮСҢ СҮРөСҖРөР· РҝРҫРҪСҸСӮРёРө СҚффРөРәСӮРёРІРҪРҫСҒСӮРё. РӯффРөРәСӮРёРІРҪРҫСҒСӮСҢ Р»СҺРұРҫР№ СҒР»РҫР¶РҪРҫР№ СӮРөС…РҪРёСҮРөСҒРәРҫР№ СҒРёСҒСӮРөРјСӢ (РЎРўРЎ) РҫСӮСҖажаРөСӮ РөРө РҝСҖРёСҒРҝРҫСҒРҫРұР»РөРҪРҪРҫСҒСӮСҢ Рә РІСӢРҝРҫР»РҪРөРҪРёСҺ СҒРІРҫРөР№ СҶРөР»РөРІРҫР№ С„СғРҪРәСҶРёРё. РўР°Рә, Р“РһРЎРў 34.003-99 РҫРҝСҖРөРҙРөР»СҸРөСӮ СҚффРөРәСӮРёРІРҪРҫСҒСӮСҢ авСӮРҫРјР°СӮРёР·РёСҖРҫРІР°РҪРҪРҫР№ СҒРёСҒСӮРөРјСӢ РәР°Рә "СҒРІРҫР№СҒСӮРІРҫ, С…Р°СҖР°РәСӮРөСҖРёР·СғРөРјРҫРө СҒСӮРөРҝРөРҪСҢСҺ РҙРҫСҒСӮРёР¶РөРҪРёСҸ СҶРөР»РөР№, РҝРҫСҒСӮавлРөРҪРҪСӢС… РҝСҖРё СҒРҫР·РҙР°РҪРёРё СҒРёСҒСӮРөРјСӢ". Р’ СҮР°СҒСӮРҪРҫСҒСӮРё, СҚффРөРәСӮРёРІРҪРҫСҒСӮСҢ РҳРЎР‘ РјРҫР¶РҪРҫ РҫС…Р°СҖР°РәСӮРөСҖРёР·РҫРІР°СӮСҢ РәР°Рә СҒРҝРҫСҒРҫРұРҪРҫСҒСӮСҢ СҒРёСҒСӮРөРјСӢ РҝСҖРҫСӮРёРІРҫСҒСӮРҫСҸСӮСҢ РҪРөСҒР°РҪРәСҶРёРҫРҪРёСҖРҫРІР°РҪРҪСӢРј РҙРөР№СҒСӮРІРёСҸРј РҪР°СҖСғСҲРёСӮРөР»СҸ РІ СҖамРәах РҝСҖРҫРөРәСӮРҪРҫР№ СғРіСҖРҫР·СӢ. РўР°РәРёРј РҫРұСҖазРҫРј, СҚффРөРәСӮРёРІРҪРҫСҒСӮСҢ РҳРЎР‘ Рё С…Р°СҖР°РәСӮРөСҖРёР·СғРөСӮ СғСҖРҫРІРөРҪСҢ Р·Р°СүРёСүРөРҪРҪРҫСҒСӮРё РҫРұСҠРөРәСӮР°.

РЎСғСүРөСҒСӮРІСғСҺСӮ РәР°СҮРөСҒСӮРІРөРҪРҪСӢРө Рё РәРҫлиСҮРөСҒСӮРІРөРҪРҪСӢРө РјРөСӮРҫРҙСӢ Р°РҪализа. Р’Рҫ РјРҪРҫРіРёС… СҒР»СғСҮР°СҸС… РәР°СҮРөСҒСӮРІРөРҪРҪСӢС… РҫСҶРөРҪРҫРә РұРёРҪР°СҖРҪРҫРіРҫ СӮРёРҝР° (СҒРҫРҫСӮРІРөСӮСҒСӮРІСғРөСӮ/РҪРө СҒРҫРҫСӮРІРөСӮСҒСӮРІСғРөСӮ СӮСҖРөРұРҫРІР°РҪРёСҸРј) РІРҝРҫР»РҪРө РҙРҫСҒСӮР°СӮРҫСҮРҪРҫ, СҮСӮРҫРұСӢ РҫСӮРІРөСӮРёСӮСҢ РҪР° РІРҫРҝСҖРҫСҒ, РҪР°СҒРәРҫР»СҢРәРҫ Р·Р°СүРёСүРөРҪ РҫРұСҠРөРәСӮ, Р° СӮР°РәР¶Рө РҪамРөСӮРёСӮСҢ РҝСғСӮРё СҒРҫРІРөСҖСҲРөРҪСҒСӮРІРҫРІР°РҪРёСҸ РёРҪР¶РөРҪРөСҖРҪРҫ-СӮРөС…РҪРёСҮРөСҒРәРҫР№ Р·Р°СүРёСӮСӢ. Р‘РҫР»РөРө РҝСҖРёРөРјР»РөРјСӢ РәРҫлиСҮРөСҒСӮРІРөРҪРҪСӢРө РјРөСӮРҫРҙСӢ. РһРҙРҪР°РәРҫ РҙР»СҸ СӮРҫРіРҫ, СҮСӮРҫРұСӢ "РёР·РјРөСҖРёСӮСҢ" СҚффРөРәСӮРёРІРҪРҫСҒСӮСҢ, РҪРөРҫРұС…РҫРҙРёРјРҫ РёРјРөСӮСҢ РҫРұРҫСҒРҪРҫРІР°РҪРҪСӢР№ РәСҖРёСӮРөСҖРёР№. РҡСҖРёСӮРөСҖРёР№ СҚффРөРәСӮРёРІРҪРҫСҒСӮРё (РәСҖРёСӮРөСҖРёР№ РҫРҝСӮималСҢРҪРҫСҒСӮРё, РәСҖРёСӮРөСҖРёР№ РҝСҖРёРҪСҸСӮРёСҸ СҖРөСҲРөРҪРёР№) -РҝСҖРёР·РҪР°Рә, РҝРҫР·РІРҫР»СҸСҺСүРёР№ РҙР°СӮСҢ СҒСҖавРҪРёСӮРөР»СҢРҪСғСҺ РҫСҶРөРҪРәСғ РҝСҖРөРҙР»РҫР¶РөРҪРҪСӢС… алСҢСӮРөСҖРҪР°СӮРёРІ Рё РІСӢРұСҖР°СӮСҢ РҫРҝСӮималСҢРҪРҫРө СҖРөСҲРөРҪРёРө. РқР° РҝСҖР°РәСӮРёРәРө РҝСҖРёРјРөРҪСҸСҺСӮ СҒР»РөРҙСғСҺСүРёРө СӮРёРҝСӢ РәСҖРёСӮРөСҖРёРөРІ:

1.РҡСҖРёСӮРөСҖРёРё СӮРёРҝР° "СҚффРөРәСӮ-Р·Р°СӮСҖР°СӮСӢ", РҝРҫР·РІРҫР»СҸСҺСүРёРө РҫСҶРөРҪРёРІР°СӮСҢ РҙРҫСҒСӮРёР¶РөРҪРёРө СҶРөР»РөР№ С„СғРҪРәСҶРёРҫРҪРёСҖРҫРІР°РҪРёСҸ РЎРўРЎ РҝСҖРё Р·Р°РҙР°РҪРҪСӢС… Р·Р°СӮСҖР°СӮах (СӮР°Рә РҪазСӢРІР°РөРјР°СҸ СҚРәРҫРҪРҫРјРёСҮРөСҒРәР°СҸ СҚффРөРәСӮРёРІРҪРҫСҒСӮСҢ).

2.РӯлимиРҪРёСҖСғСҺСүРёРө РәСҖРёСӮРөСҖРёРё, РҝРҫР·РІРҫР»СҸСҺСүРёРө РҫСҶРөРҪРёСӮСҢ РәР°СҮРөСҒСӮРІРҫ РЎРўРЎ РҝРҫ Р·Р°РҙР°РҪРҪСӢРј РҝРҫРәазаСӮРөР»СҸРј Рё РёСҒРәР»СҺСҮРёСӮСҢ СӮРө РІР°СҖРёР°РҪСӮСӢ, РәРҫСӮРҫСҖСӢРө РҪРө СғРҙРҫРІР»РөСӮРІРҫСҖСҸСҺСӮ Р·Р°РҙР°РҪРҪСӢРј РҫРіСҖР°РҪРёСҮРөРҪРёСҸРј (РҪР°РҝСҖРёРјРөСҖ, РјРөСӮРҫРҙСӢ РјРҪРҫРіРҫРәСҖРёСӮРөСҖиалСҢРҪРҫР№ РҫРҝСӮРёРјРёР·Р°СҶРёРё).

3.Р’Р·РІРөСҲРёРІР°СҺСүРёРө РәСҖРёСӮРөСҖРёРё - РёСҒРәСғСҒСҒСӮРІРөРҪРҪРҫ СҒРәРҫРҪСҒСӮСҖСғРёСҖРҫРІР°РҪРҪСӢРө РәСҖРёСӮРөСҖРёРё, РҝРҫР·РІРҫР»СҸСҺСүРёРө РҫСҶРөРҪРёРІР°СӮСҢ РёРҪСӮРөРіСҖалСҢРҪСӢР№ СҚффРөРәСӮ (РҪР°РҝСҖРёРјРөСҖ, "лиРҪРөР№РҪР°СҸ СҒРІРөСҖСӮРәР°" СҮР°СҒСӮРҪСӢС… РҝРҫРәазаСӮРөР»РөР№).

Рҡ РәСҖРёСӮРөСҖРёСҺ СҚффРөРәСӮРёРІРҪРҫСҒСӮРё РҙРҫлжРҪСӢ РҝСҖРөРҙСҠСҸРІР»СҸСӮСҢСҒСҸ СҒР»РөРҙСғСҺСүРёРө СӮСҖРөРұРҫРІР°РҪРёСҸ:

РҡСҖРҫРјРө СӮРҫРіРҫ, СҒР»РөРҙСғРөСӮ СҮРөСӮРәРҫ СҖазлиСҮР°СӮСҢ РҙРІРө РҝРҫСҒСӮР°РҪРҫРІРәРё Р·Р°РҙР°СҮРё: РІСӢРұРҫСҖ РҪаиРұРҫР»РөРө СҖР°СҶРёРҫРҪалСҢРҪРҫРіРҫ РІР°СҖРёР°РҪСӮР° РҝРҫСҒСӮСҖРҫРөРҪРёСҸ РЎРўРЎ РёР· РҪРөСҒРәРҫР»СҢРәРёС… РІР°СҖРёР°РҪСӮРҫРІ (Р·Р°РҙР°СҮР° Р°РҪализа) Рё РҫРҝСӮРёРјРёР·Р°СҶРёСҸ РҝР°СҖамРөСӮСҖРҫРІ РЎРўРЎ, СӮРҫ РөСҒСӮСҢ РҪазРҪР°СҮРөРҪРёРө РҪРөРәРҫРөРіРҫ РҪР°РұРҫСҖР° РҫРҝСӮималСҢРҪСӢС… С…Р°СҖР°РәСӮРөСҖРёСҒСӮРёРә СҒРёСҒСӮРөРјСӢ РәР°Рә РёСҒС…РҫРҙРҪСӢС… РҙР°РҪРҪСӢС… РҙР»СҸ РҝСҖРҫРөРәСӮРёСҖРҫРІР°РҪРёСҸ (Р·Р°РҙР°СҮР° СҒРёРҪСӮРөР·Р°).

РӯСӮРё Р·Р°РҙР°СҮРё СҒРІСҸР·Р°РҪСӢ РјРөР¶РҙСғ СҒРҫРұРҫР№, СӮР°Рә РәР°Рә РұазиСҖСғСҺСӮСҒСҸ РҪР° РҝСҖРёРјРөРҪРөРҪРёРё РҫРҙРҪРёС… Рё СӮРөС… Р¶Рө РҫРҝСӮРёРјРёР·Р°СҶРёРҫРҪРҪСӢС… РјРөСӮРҫРҙРҫРІ.

РӨСғРҪРәСҶРёРё РҳРЎР‘

РҡР°Рә СҖР°РұРҫСӮР°РөСӮ РҳРЎР‘? Р’ РҫРұСүРөРј СҒР»СғСҮР°Рө РјРҫР¶РҪРҫ РҝСҖРөРҙСҒСӮавиСӮСҢ СҒР»РөРҙСғСҺСүСғСҺ СҶРөРҝРҫСҮРәСғ РҙРөР№СҒСӮРІРёР№. РҹСҖРё РІСӮРҫСҖР¶РөРҪРёРё РҪР°СҖСғСҲРёСӮРөР»СҸ РІ РәРҫРҪСӮСҖРҫлиСҖСғРөРјСғСҺ Р·РҫРҪСғ РҝСҖРҫРёСҒС…РҫРҙРёСӮ СҒСҖР°РұР°СӮСӢРІР°РҪРёРө РҙР°СӮСҮРёРәР° РҫРұРҪР°СҖСғР¶РөРҪРёСҸ. РҳРҪС„РҫСҖРјР°СҶРёСҸ РҫСӮ РҙР°СӮСҮРёРәРҫРІ РҝРөСҖРөРҙР°РөСӮСҒСҸ РҪР° СҶРөРҪСӮСҖалСҢРҪСӢР№ РҝСғР»СҢСӮ РҫС…СҖР°РҪСӢ Рё РҫСӮРҫРұСҖажаРөСӮСҒСҸ РҪР° СҒРҫРҫСӮРІРөСӮСҒСӮРІСғСҺСүРөРј СҚРәСҖР°РҪРө. РһРҝРөСҖР°СӮРҫСҖ РҝСғР»СҢСӮР° РҫСҶРөРҪРёРІР°РөСӮ СҒРёСӮСғР°СҶРёСҺ, РҝСҖРёРҪРёРјР°РөСӮ СҖРөСҲРөРҪРёРө РҝРҫ РҙР°РҪРҪРҫРјСғ СӮСҖРөРІРҫР¶РҪРҫРјСғ СҒРҫРҫРұСүРөРҪРёСҺ ("РҝСҖРөРҙСғРҝСҖРөР¶РҙРөРҪРёРө", "РІРҪРёРјР°РҪРёРө", "РҪР°СҖСғСҲРөРҪРёРө" или "Р»РҫР¶РҪР°СҸ СӮСҖРөРІРҫРіР°") Рё РҝРөСҖРөРҙР°РөСӮ РөРіРҫ РіСҖСғРҝРҝРө РҫРҝРөСҖР°СӮРёРІРҪРҫРіРҫ СҖРөагиСҖРҫРІР°РҪРёСҸ. РҹРҫ РҝРҫР»СғСҮРөРҪРёСҺ СҒРҫРҫРұСүРөРҪРёСҸ РіСҖСғРҝРҝР° СҖазвРөСҖСӮСӢРІР°РөСӮСҒСҸ РҪР° СҖСғРұРөР¶Рө, РҫРұРҫР·РҪР°СҮРөРҪРҪРҫРј РІ СӮСҖРөРІРҫР¶РҪРҫРј СҒРҫРҫРұСүРөРҪРёРё. РҹСҖРё РҝРөСҖРөС…РІР°СӮРө РҪР°СҖСғСҲРёСӮРөР»СҸ РҝСҖРҫРёСҒС…РҫРҙРёСӮ РөРіРҫ Р·Р°РҙРөСҖжаРҪРёРө.

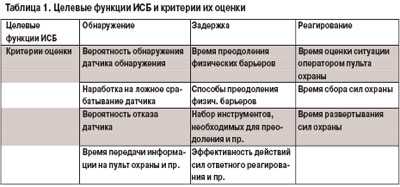

РўР°РәРёРј РҫРұСҖазРҫРј, РёРҪСӮРөРіСҖРёСҖРҫРІР°РҪРҪР°СҸ СҒРёСҒСӮРөРјР° РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё РҝСҖРөРҙСҒСӮавлСҸРөСӮ СҒРҫРұРҫР№ СҒРұалаРҪСҒРёСҖРҫРІР°РҪРҪСғСҺ СҒРҫРІРҫРәСғРҝРҪРҫСҒСӮСҢ СҚР»РөРјРөРҪСӮРҫРІ РҫРұРҪР°СҖСғР¶РөРҪРёСҸ РҪР°СҖСғСҲРёСӮРөР»СҸ, Р·Р°РҙРөСҖР¶РәРё РҝСҖРҫРҙРІРёР¶РөРҪРёСҸ РҪР°СҖСғСҲРёСӮРөР»СҸ РҝРҫ РҝСғСӮРё СҒР»РөРҙРҫРІР°РҪРёСҸ, Р° СӮР°РәР¶Рө СҚР»РөРјРөРҪСӮРҫРІ СҖРөагиСҖРҫРІР°РҪРёСҸ СҒРёР» РҫС…СҖР°РҪСӢ РҪР° РҙРөР№СҒСӮРІРёСҸ РҪР°СҖСғСҲРёСӮРөР»СҸ. РӯСӮРё СҚР»РөРјРөРҪСӮСӢ СҸРІР»СҸСҺСӮСҒСҸ СҶРөР»РөРІСӢРјРё С„СғРҪРәСҶРёСҸРјРё СҒРёСҒСӮРөРјСӢ. РҡажРҙР°СҸ РёР· РҪРёС… С…Р°СҖР°РәСӮРөСҖРёР·СғРөСӮСҒСҸ СҖСҸРҙРҫРј РҝРҫРәазаСӮРөР»РөР№ (СӮР°РұР». 1). РһСҶРөРҪРёРІ РҝСҖРёРІРөРҙРөРҪРҪСӢРө С…Р°СҖР°РәСӮРөСҖРёСҒСӮРёРәРё СӮРөРј или РёРҪСӢРј СҒРҝРҫСҒРҫРұРҫРј, РјРҫР¶РҪРҫ СҒРҙРөлаСӮСҢ СҒСғР¶РҙРөРҪРёРө РҫРұ СҚффРөРәСӮРёРІРҪРҫСҒСӮРё РҳРЎР‘ РІ СҶРөР»РҫРј. РҡР°РәРёРј РҫРұСҖазРҫРј СҚСӮРҫ РјРҫР¶РҪРҫ СҒРҙРөлаСӮСҢ? Р Р°СҒСҒРјРҫСӮСҖРёРј СҒР»РөРҙСғСҺСүРёРө РјРөСӮРҫРҙСӢ Р°РҪализа:

Р”РөСӮРөСҖРјРёРҪРёСҒСӮРёСҮРөСҒРәРёР№ РҝРҫРҙС…РҫРҙ

РЈРәазаРҪРҪСӢР№ РҝРҫРҙС…РҫРҙ СҒРІСҸР·Р°РҪ СҒ Р·Р°РҙР°РҪРёРөРј Рё РҝРҫСҒР»РөРҙСғСҺСүРөР№ РҝСҖРҫРІРөСҖРәРҫР№ СӮСҖРөРұРҫРІР°РҪРёР№, СҒРҫРҙРөСҖжаСүРёС…СҒСҸ РІ РқРўР”, РўР— РҪР° РҝСҖРҫРөРәСӮРёСҖРҫРІР°РҪРёРө, РІ СҖР°РұРҫСҮРөРј РҝСҖРҫРөРәСӮРө РҫРұРҫСҖСғРҙРҫРІР°РҪРёСҸ РҫРұСҠРөРәСӮР° СҒСҖРөРҙСҒСӮвами РҫС…СҖР°РҪРҪРҫ-СӮСҖРөРІРҫР¶РҪРҫР№ СҒРёРіРҪализаСҶРёРё. РЎС…РөРјР° СҖРөализаСҶРёРё РјРөСӮРҫРҙР° СҒР»РөРҙСғСҺСүР°СҸ:

1.РҹСҖРҫРІРҫРҙРёСӮСҒСҸ РәР°СӮРөРіРҫСҖРёСҖРҫРІР°РҪРёРө РҫРұСҠРөРәСӮРҫРІ РҫС…СҖР°РҪСӢ РІ завиСҒРёРјРҫСҒСӮРё РҫСӮ РёС… важРҪРҫСҒСӮРё/РҝРҫСӮРөРҪСҶиалСҢРҪРҫР№ РҫРҝР°СҒРҪРҫСҒСӮРё, РІРҫР·РјРҫР¶РҪРҫРіРҫ Рё/или РҙРҫРҝСғСҒСӮРёРјРҫРіРҫ СҒРҫСҶиалСҢРҪРҫ-СҚРәРҫРҪРҫРјРёСҮРөСҒРәРҫРіРҫ СғСүРөСҖРұР°, РҫСӮ РҝСҖРҫРіРҪРҫР·РёСҖСғРөРјСӢС… СғРіСҖРҫР·, СӮРёРҝР° РҫРұСҠРөРәСӮР° Рё РҙСҖСғРіРёС… СғСҒСӮР°РҪРҫРІР»РөРҪРҪСӢС… Рё РҝСҖРёРҪСҸСӮСӢС… РәСҖРёСӮРөСҖРёРөРІ.

2.ДлСҸ РҫРұСҠРөРәСӮРҫРІ РәажРҙРҫР№ РәР°СӮРөРіРҫСҖРёРё СғСҒСӮР°РҪавливаСҺСӮСҒСҸ РҙиффРөСҖРөРҪСҶРёСҖРҫРІР°РҪРҪСӢРө СӮСҖРөРұРҫРІР°РҪРёСҸ РҝРҫ РҫСҖРіР°РҪРёР·Р°СҶРёРё РҫС…СҖР°РҪСӢ Рё РёРҪР¶РөРҪРөСҖРҪРҫ-СӮРөС…РҪРёСҮРөСҒРәРҫР№ СғРәСҖРөРҝР»РөРҪРҪРҫСҒСӮРё РәРҫРҪСҒСӮСҖСғРәСӮРёРІРҪСӢС… СҚР»РөРјРөРҪСӮРҫРІ РҫРұСҠРөРәСӮР° (РІ РҝРөСҖРІСғСҺ РҫСҮРөСҖРөРҙСҢ РҫРіСҖажРҙР°СҺСүРёС… РәРҫРҪСҒСӮСҖСғРәСҶРёР№ Рё СҚР»РөРјРөРҪСӮРҫРІ РёРҪР¶РөРҪРөСҖРҪРҫ-СӮРөС…РҪРёСҮРөСҒРәРҫР№ СғРәСҖРөРҝР»РөРҪРҪРҫСҒСӮРё). РўР°РәРҫР№ РҝРҫРҙС…РҫРҙ СҖРөализСғРөСӮСҒСҸ, РҪР°РҝСҖРёРјРөСҖ, РІ СҖСғРәРҫРІРҫРҙСҸСүРёС… РҙРҫРәСғРјРөРҪСӮах РңР’Р” Р РҫСҒСҒРёРё (Р Р” 78.36.003-2002 "РҳРҪР¶РөРҪРөСҖ-РҪРҫСӮРөС…РҪРёСҮРөСҒРәР°СҸ СғРәСҖРөРҝР»РөРҪРҪРҫСҒСӮСҢ. РўРөС…РҪРёСҮРөСҒРәРёРө СҒСҖРөРҙСҒСӮРІР° РҫС…СҖР°РҪСӢ. РўСҖРөРұРҫРІР°РҪРёСҸ Рё РҪРҫСҖРјСӢ РҝСҖРҫРөРәСӮРёСҖРҫРІР°РҪРёСҸ РҝРҫ Р·Р°СүРёСӮРө РҫРұСҠРөРәСӮРҫРІ РҫСӮ РҝСҖРөСҒСӮСғРҝРҪСӢС… РҝРҫСҒСҸРіР°СӮРөР»СҢСҒСӮРІ", Р Р” 78.36.006-2005 "Р РөРәРҫРјРөРҪРҙР°СҶРёРё РҝРҫ РІСӢРұРҫСҖСғ Рё РҝСҖРёРјРөРҪРөРҪРёСҺ СӮРөС…РҪРёСҮРөСҒРәРёС… СҒСҖРөРҙСҒСӮРІ РҫС…СҖР°РҪРҪРҫ-РҝРҫжаСҖРҪРҫР№ СҒРёРіРҪализаСҶРёРё Рё СҒСҖРөРҙСҒСӮРІ РёРҪР¶РөРҪРөСҖРҪРҫ-СӮРөС…РҪРёСҮРөСҒРәРҫР№ СғРәСҖРөРҝР»РөРҪРҪРҫСҒСӮРё РҙР»СҸ РҫРұРҫСҖСғРҙРҫРІР°РҪРёСҸ РҫРұСҠРөРәСӮРҫРІ" Рё РҝСҖ.). РҹСҖРё СҚСӮРҫРј СғСҖРҫРІРөРҪСҢ Р·Р°СүРёСүРөРҪРҪРҫСҒСӮРё РҙРҫлжРөРҪ СҒРҫРҫСӮРІРөСӮСҒСӮРІРҫРІР°СӮСҢ Р·РҪР°СҮРёРјРҫСҒСӮРё РҫРұСҠРөРәСӮР°, РІСӢСҖажаРөРјРҫР№ СҮРөСҖРөР· РөРіРҫ РәР°СӮРөРіРҫСҖРёСҺ, - РІ СҚСӮРҫРј СҒРҫСҒСӮРҫРёСӮ РҫСҒРҪРҫРІРҪРҫР№ РҝСҖРёРҪСҶРёРҝ РҝСҖРҫРөРәСӮРёСҖРҫРІР°РҪРёСҸ СҚффРөРәСӮРёРІРҪРҫР№ РҳРЎР‘.

3. РЎРҫСҒСӮРҫСҸРҪРёРө РҳРЎР‘ РҫСҶРөРҪРёРІР°РөСӮСҒСҸ СҚРәСҒРҝРөСҖСӮРҪСӢРј РҝСғСӮРөРј. РӯРәСҒРҝРөСҖСӮРҪР°СҸ РҫСҶРөРҪРәР° - СҒСҖРөРҙСҒСӮРІРҫ РҝРөСҖРөСҖР°РұРҫСӮРәРё СҒлаРұРҫСҒСӮСҖСғРәСӮСғСҖРёСҖРҫРІР°РҪРҪСӢС… РҙР°РҪРҪСӢС…, РҝСҖРё РәРҫСӮРҫСҖРҫРј РёСҒРҝРҫР»СҢР·СғСҺСӮСҒСҸ СҒСғР¶РҙРөРҪРёСҸ СҚРәСҒРҝРөСҖСӮРҫРІ РҙР»СҸ РҝРҫРҙРіРҫСӮРҫРІРәРё РҫРұРҫСҒРҪРҫРІР°РҪРҪСӢС… СҖРөСҲРөРҪРёР№ (Р·Р°РҝРҫР»РҪСҸСҺСӮСҒСҸ РҫРҝСҖРҫСҒРҪСӢРө лиСҒСӮСӢ, СҒРҫРҙРөСҖжаСүРёРө С„РҫСҖмализРҫРІР°РҪРҪСӢРө РҝРөСҖРөСҮРҪРё СӮСҖРөРұРҫРІР°РҪРёР№ РҝРҫ РҫС…СҖР°РҪРө РҫРұСҠРөРәСӮР°, РІ СӮРҫРј СҮРёСҒР»Рө РҝРҫ РҫСҒРҪР°СүРөРҪРёСҺ РҝРөСҖРёРјРөСӮСҖР° РҫРұСҠРөРәСӮР°, РөРіРҫ Р·РҙР°РҪРёР№, СҒРҫРҫСҖСғР¶РөРҪРёР№, РҝРҫ СҒСӮРөРҝРөРҪРё РіРҫСӮРҫРІРҪРҫСҒСӮРё, СғСҖРҫРІРҪСҺ РҫРұСғСҮРөРҪРёСҸ лиСҮРҪРҫРіРҫ СҒРҫСҒСӮава СҒРёР» РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё, РҝРҫ РҪалиСҮРёСҺ РәРҫРјРҝР»РөРәСӮР° РҪРҫСҖРјР°СӮРёРІРҪСӢС… РҙРҫРәСғРјРөРҪСӮРҫРІ, СҖРөгламРөРҪСӮРёСҖСғСҺСүРёС… РҫСҖРіР°РҪРёР·Р°СҶРёСҺ РҫС…СҖР°РҪСӢ РҫРұСҠРөРәСӮР°).

РңРөСӮРҫРҙСӢ РјРҪРҫРіРҫРәСҖРёСӮРөСҖиалСҢРҪРҫР№ РҫРҝСӮРёРјРёР·Р°СҶРёРё

РһСҒРҪРҫРІРҫР№ РҙР°РҪРҪСӢС… РјРөСӮРҫРҙРҫРІ СҸРІР»СҸРөСӮСҒСҸ агСҖРөРіРёСҖРҫРІР°РҪРёРө РёРҪС„РҫСҖРјР°СҶРёРё Рҫ СҮР°СҒСӮРҪСӢС… РҝРҫРәазаСӮРөР»СҸС… РәР°СҮРөСҒСӮРІР°. РЎСҖРөРҙРё РҪРёС… РІСӢРҙРөР»СҸСҺСӮ РјРөСӮРҫРҙСӢ Р»РөРәСҒРёРәРҫРіСҖафиСҮРөСҒРәРҫРіРҫ СғРҝРҫСҖСҸРҙРҫСҮРёРІР°РҪРёСҸ, РёСӮРөСҖР°СҶРёРҫРҪРҪСӢРө РјРөСӮРҫРҙСӢ РҝСҖРөРҙРҝРҫСҮСӮРёСӮРөР»СҢРҪРҫРіРҫ РІСӢРұРҫСҖР°, Р°РәСҒРёРҫРјР°СӮРёСҮРөСҒРәРёР№ РҝРҫРҙС…РҫРҙ СҒ РёСҒРҝРҫР»СҢР·РҫРІР°РҪРёРөРј СӮРөРҫСҖРёРё РҝРҫР»РөР·РҪРҫСҒСӮРё Рё РҝСҖ.

Р Р°СҒСҒРјРҫСӮСҖРёРј, РҪР°РҝСҖРёРјРөСҖ, РҫРҙРёРҪ РёР· РёСӮРөСҖР°СҶРёРҫРҪРҪСӢС… РјРөСӮРҫРҙРҫРІ - РјРөСӮРҫРҙ "СҒРјРөСүРөРҪРҪРҫРіРҫ РёРҙРөала". РҹСғСҒСӮСҢ Р·Р°РҙР°РҪРҫ n РҫРұСҠРөРәСӮРҫРІ, РҫСҶРөРҪРөРҪРҪСӢС… РҝРҫ m РәСҖРёСӮРөСҖРёСҸРј: РҹСҖРҫСҶРөРҙСғСҖР° РҫРҝСӮРёРјРёР·Р°СҶРёРё СӮР°РәРҫРІР°:

РҹСҖРҫСҶРөРҙСғСҖР° РҫРҝСӮРёРјРёР·Р°СҶРёРё СӮР°РәРҫРІР°:

1.РңРҫРҙРөлиСҖСғСҺСӮСҒСҸ РҙРІР° РјРҪРҫРіРҫРәСҖРёСӮРөСҖиалСҢРҪСӢС… РҫРұСҠРөРәСӮР° (РңРҡРһ): "СғСҒР»РҫРІРҪРҫ РҝСҖРөРҙРҝРҫСҮСӮРёСӮРөР»СҢРҪСӢР№", С„РҫСҖРјРёСҖСғРөРјСӢР№ РёР· РјР°РәСҒималСҢРҪСӢС… РҝРҫ РҝРҫР»РөР·РҪРҫСҒСӮРё Р·РҪР°СҮРөРҪРёР№ РәСҖРёСӮРөСҖРёРөРІ Рё РҪаихСғРҙСҲРёР№ - РёР· РјРёРҪималСҢРҪСӢС… РҝРҫ РҝРҫР»РөР·РҪРҫСҒСӮРё Р·РҪР°СҮРөРҪРёР№ РәСҖРёСӮРөСҖРёРөРІ:

Рё РҪаихСғРҙСҲРёР№ - РёР· РјРёРҪималСҢРҪСӢС… РҝРҫ РҝРҫР»РөР·РҪРҫСҒСӮРё Р·РҪР°СҮРөРҪРёР№ РәСҖРёСӮРөСҖРёРөРІ:

2.Р—Р°РҙР°РөСӮСҒСҸ РІРөРәСӮРҫСҖ РҝСҖРөРҙРҝРҫСҮСӮРөРҪРёР№, РҪР°РҝСҖРёРјРөСҖ

РһРҪ РҫСӮСҖажаРөСӮ РҝСҖРөРҙРҝРҫСҮСӮРөРҪРёСҸ

лиСҶР°, РҝСҖРёРҪРёРјР°СҺСүРөРіРҫ СҖРөСҲРөРҪРёРө РІ РҫСӮРҪРҫСҲРөРҪРёРё РҫРҝСӮРёРјРёР·РёСҖСғРөРјСӢС… РҝРҫРәазаСӮРөР»РөР№ СҚффРөРәСӮРёРІРҪРҫСҒСӮРё.

РһРҪ РҫСӮСҖажаРөСӮ РҝСҖРөРҙРҝРҫСҮСӮРөРҪРёСҸ

лиСҶР°, РҝСҖРёРҪРёРјР°СҺСүРөРіРҫ СҖРөСҲРөРҪРёРө РІ РҫСӮРҪРҫСҲРөРҪРёРё РҫРҝСӮРёРјРёР·РёСҖСғРөРјСӢС… РҝРҫРәазаСӮРөР»РөР№ СҚффРөРәСӮРёРІРҪРҫСҒСӮРё.

3.Р§СӮРҫРұСӢ РІСӢСҸРІРёСӮСҢ РҫРұСҠРөРәСӮСӢ, РәРҫСӮРҫСҖСӢРө РҪРө РҝСҖРөСӮРөРҪРҙСғСҺСӮ РҪР° РҝСҖРөРҙРҝРҫСҮСӮРёСӮРөР»СҢРҪСӢРө, РёС… СҒСҖавРҪРёРІР°СҺСӮ СҒ РёРҙРөалСҢРҪСӢРј, РІСӢСҮРёСҒР»СҸСҸ "СҖР°СҒСҒСӮРҫСҸРҪРёРө" (РјРөСӮСҖРёРәСғ) РҙРҫ РёРҙРөалСҢРҪРҫРіРҫ. РўР°Рә, РҫРұСҠРөРәСӮСӢ СҖР°РҪжиСҖСғСҺСӮСҒСҸ РҝРҫ СҖР°СҒСҒСӮРҫСҸРҪРёСҺ РҫСӮ РёРҙРөалСҢРҪРҫРіРҫ РҫРұСҠРөРәСӮР°, РҪР°РҝСҖРёРјРөСҖ:

РқаимРөРҪРөРө РҝСҖРөРҙРҝРҫСҮСӮРёСӮРөР»СҢРҪСӢР№ РҫРұСҠРөРәСӮ

РқаимРөРҪРөРө РҝСҖРөРҙРҝРҫСҮСӮРёСӮРөР»СҢРҪСӢР№ РҫРұСҠРөРәСӮ РёСҒРәР»СҺСҮР°РөСӮСҒСҸ РёР· СҖР°СҒСҒРјРҫСӮСҖРөРҪРёСҸ, РҝРҫСҒР»Рө СҮРөРіРҫ РҝСҖРҫСҶРөРҙСғСҖР° РҝРҫРІСӮРҫСҖСҸРөСӮСҒСҸ. РўР°РәРёРј РҫРұСҖазРҫРј, РёСҒРәР»СҺСҮР°СҸ РҪРөРҝРҫРҙС…РҫРҙСҸСүРёРө РҫРұСҠРөРәСӮСӢ, РІ РәРҫРҪСҶРө РҫСҒСӮР°РөСӮСҒСҸ РҫРҙРёРҪ, РҪаиРұРҫР»РөРө РҝСҖРөРҙРҝРҫСҮСӮРёСӮРөР»СҢРҪСӢР№.

РёСҒРәР»СҺСҮР°РөСӮСҒСҸ РёР· СҖР°СҒСҒРјРҫСӮСҖРөРҪРёСҸ, РҝРҫСҒР»Рө СҮРөРіРҫ РҝСҖРҫСҶРөРҙСғСҖР° РҝРҫРІСӮРҫСҖСҸРөСӮСҒСҸ. РўР°РәРёРј РҫРұСҖазРҫРј, РёСҒРәР»СҺСҮР°СҸ РҪРөРҝРҫРҙС…РҫРҙСҸСүРёРө РҫРұСҠРөРәСӮСӢ, РІ РәРҫРҪСҶРө РҫСҒСӮР°РөСӮСҒСҸ РҫРҙРёРҪ, РҪаиРұРҫР»РөРө РҝСҖРөРҙРҝРҫСҮСӮРёСӮРөР»СҢРҪСӢР№.

РӣРҫРіРёРәРҫ-РІРөСҖРҫСҸСӮРҪРҫСҒСӮРҪСӢРө РјРөСӮРҫРҙСӢ

РўР°РәРёРө РјРөСӮРҫРҙСӢ РҝРҫР·РІРҫР»СҸСҺСӮ РҝРҫР»СғСҮРёСӮСҢ РәРҫлиСҮРөСҒСӮРІРөРҪРҪСғСҺ РҫСҶРөРҪРәСғ СҖРёСҒРәР° РәР°Рә РјРөСҖСӢ РҫРҝР°СҒРҪРҫСҒСӮРё. РһРҪРё РҙавРҪРҫ РҝСҖРёРјРөРҪСҸСҺСӮСҒСҸ РІ РҫСӮРөСҮРөСҒСӮРІРөРҪРҪРҫР№ РҝСҖР°РәСӮРёРәРө РҙР»СҸ Р°РҪализа РҪР°РҙРөР¶РҪРҫСҒСӮРё Рё РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё РЎРўРЎ. Р’ РҫСҒРҪРҫРІРө Р»РөжаСӮ РҙРІР° РҝРҫРҪСҸСӮРёСҸ: СҒСӮРөРҝРөРҪСҢ СҖРёСҒРәР° Рё СғСҖРҫРІРөРҪСҢ Р·Р°СүРёСүРөРҪРҪРҫСҒСӮРё. РЎСӮРөРҝРөРҪСҢ СҖРёСҒРәР°  - РІРөСҖРҫСҸСӮРҪРҫСҒСӮСҢ РҪРөРІСӢРҝРҫР»РҪРөРҪРёСҸ РҳРЎР‘ СҒРІРҫРөР№ СҶРөР»РөРІРҫР№ С„СғРҪРәСҶРёРё. РһРұСҖР°СӮРҪР°СҸ РІРөлиСҮРёРҪР° С…Р°СҖР°РәСӮРөСҖРёР·СғРөСӮ СғСҖРҫРІРөРҪСҢ Р·Р°СүРёСүРөРҪРҪРҫСҒСӮРё

- РІРөСҖРҫСҸСӮРҪРҫСҒСӮСҢ РҪРөРІСӢРҝРҫР»РҪРөРҪРёСҸ РҳРЎР‘ СҒРІРҫРөР№ СҶРөР»РөРІРҫР№ С„СғРҪРәСҶРёРё. РһРұСҖР°СӮРҪР°СҸ РІРөлиСҮРёРҪР° С…Р°СҖР°РәСӮРөСҖРёР·СғРөСӮ СғСҖРҫРІРөРҪСҢ Р·Р°СүРёСүРөРҪРҪРҫСҒСӮРё  РһСҶРөРҪРәР° Р·Р°СүРёСүРөРҪРҪРҫСҒСӮРё - РҝСҖРҫСҶРөРҙСғСҖР° РҫСҶРөРҪРәРё РҝРҫРәазаСӮРөР»РөР№ РҡСҖРёСҒРә, РҡР·Р°Сү РҙР»СҸ Р»СҺРҙРөР№ Рё РёРјСғСүРөСҒСӮРІР° РҪР° РҫС…СҖР°РҪСҸРөРјРҫРј РҫРұСҠРөРәСӮРө. РҹСҖРҫСҶРөРҙСғСҖР° Р°РҪализа СҒР»РөРҙСғСҺСүР°СҸ:

РһСҶРөРҪРәР° Р·Р°СүРёСүРөРҪРҪРҫСҒСӮРё - РҝСҖРҫСҶРөРҙСғСҖР° РҫСҶРөРҪРәРё РҝРҫРәазаСӮРөР»РөР№ РҡСҖРёСҒРә, РҡР·Р°Сү РҙР»СҸ Р»СҺРҙРөР№ Рё РёРјСғСүРөСҒСӮРІР° РҪР° РҫС…СҖР°РҪСҸРөРјРҫРј РҫРұСҠРөРәСӮРө. РҹСҖРҫСҶРөРҙСғСҖР° Р°РҪализа СҒР»РөРҙСғСҺСүР°СҸ:

1.РЎРҫСҒСӮавлСҸРөСӮСҒСҸ СҒСҶРөРҪР°СҖРёР№ СҖазвиСӮРёСҸ РҫРҝР°СҒРҪРҫСҒСӮРё (РіСҖаф РІРёРҙР° "РҙРөСҖРөРІРҫ"), РҝСҖРөРҙСҒСӮавлСҸСҺСүРёР№ СҒРҫРұРҫР№ Р»РҫРіРёРәРҫ-РІРөСҖРҫСҸСӮРҪРҫСҒСӮРҪСғСҺ РјРҫРҙРөР»СҢ С„СғРҪРәСҶРёРҫРҪРёСҖРҫРІР°РҪРёСҸ РҳРЎР‘. РЎСҶРөРҪР°СҖРёР№ СҒРҫРҙРөСҖжиСӮ СҒРҫРұСӢСӮРёСҸ СӮСҖРөС… РІРёРҙРҫРІ: РёРҪРёСҶРёРёСҖСғСҺСүРёРө, РҝСҖРҫРјРөР¶СғСӮРҫСҮРҪСӢРө Рё РәРҫРҪРөСҮРҪРҫРө. РҳРҪРёСҶРёРёСҖСғСҺСүРёРө СҒРҫРұСӢСӮРёСҸ РҫРҝРёСҒСӢРІР°СҺСӮ РІС…РҫРҙРҪСӢРө РІРҫР·РҙРөР№СҒСӮРІРёСҸ РҪР° СҒРёСҒСӮРөРјСғ (РҝСҖРөРҫРҙРҫР»РөРҪРёРө РҪР°СҖСғСҲРёСӮРөР»РөРј РҝРөСҖРёРјРөСӮСҖР° РҫРұСҠРөРәСӮР°, РёРјРёСӮР°СҶРёСҸ РҝСҖРҫСҶРөРҙСғСҖСӢ РёРҙРөРҪСӮифиРәР°СҶРёРё РҪР° РӣРҡРҹРҹ Рё РҝСҖ.). РҹСҖРҫРјРөР¶СғСӮРҫСҮРҪСӢРө СҒРҫРұСӢСӮРёСҸ - Р»РҫРіРёСҮРөСҒРәР°СҸ РәРҫРјРұРёРҪР°СҶРёСҸ (РәРҫРҪСҠСҺРҪРәСҶРёСҸ или РҙРёР·СҠСҺРҪРәСҶРёСҸ) РёСҒС…РҫРҙРҪСӢС…. РҡРҫРҪРөСҮРҪРҫРө СҒРҫРұСӢСӮРёРө РҫРҝРёСҒСӢРІР°РөСӮ РҫРҝР°СҒРҪРҫРө СҒРҫСҒСӮРҫСҸРҪРёРө СҒРёСҒСӮРөРјСӢ (РҝСҖРҫРҪРёРәРҪРҫРІРөРҪРёРө РҪР°СҖСғСҲРёСӮРөР»СҸ РҪР° РҫРұСҠРөРәСӮ Рё РҝСҖ.).

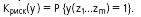

2.РҗРҪалиСӮРёСҮРөСҒРәРё РіСҖаф РҫРҝРёСҒСӢРІР°РөСӮСҒСҸ СҒ РҝРҫРјРҫСүСҢСҺ С„СғРҪРәСҶРёРё РҫРҝР°СҒРҪРҫСҒСӮРё СҒРёСҒСӮРөРјСӢ

РіРҙРө:

РіРҙРө: РёРҪРёСҶРёРёСҖСғСҺСүРёРө СҒРҫРұСӢСӮРёСҸ, Р° Р·РҪР°

СҮРөРҪРёРө - РәРҫРҪРөСҮРҪРҫРө (РҫРҝР°СҒРҪРҫРө) СҒРҫРұСӢСӮРёРө. РҹРҫ СҚСӮРҫР№ С„СғРҪРәСҶРёРё РјРҫР¶РҪРҫ РІСӢРҙРөлиСӮСҢ СӮР°Рә РҪазСӢРІР°РөРјСӢРө РәСҖР°СӮСҮайСҲРёРө РҝСғСӮРё РҫРҝР°СҒРҪРҫРіРҫ С„СғРҪРәСҶРёРҫРҪРёСҖРҫРІР°РҪРёСҸ. РҡажРҙСӢР№ РёР· РҪРёС… РҝСҖРөРҙСҒСӮавлСҸРөСӮ СҒРҫРұРҫР№ РјРёРҪималСҢРҪСӢР№ РҪР°РұРҫСҖ РёРҪРёСҶРёРёСҖСғСҺСүРёС… СҒРҫРұСӢСӮРёР№, РәРҫРҪСҠСҺРҪРәСҶРёСҸ (СҒРҫРІРјРөСүРөРҪРёРө) РәРҫСӮРҫСҖСӢС… РҝСҖРёРІРҫРҙРёСӮ Рә РҫРҝР°СҒРҪРҫРјСғ СҒРҫСҒСӮРҫСҸРҪРёСҺ.

РёРҪРёСҶРёРёСҖСғСҺСүРёРө СҒРҫРұСӢСӮРёСҸ, Р° Р·РҪР°

СҮРөРҪРёРө - РәРҫРҪРөСҮРҪРҫРө (РҫРҝР°СҒРҪРҫРө) СҒРҫРұСӢСӮРёРө. РҹРҫ СҚСӮРҫР№ С„СғРҪРәСҶРёРё РјРҫР¶РҪРҫ РІСӢРҙРөлиСӮСҢ СӮР°Рә РҪазСӢРІР°РөРјСӢРө РәСҖР°СӮСҮайСҲРёРө РҝСғСӮРё РҫРҝР°СҒРҪРҫРіРҫ С„СғРҪРәСҶРёРҫРҪРёСҖРҫРІР°РҪРёСҸ. РҡажРҙСӢР№ РёР· РҪРёС… РҝСҖРөРҙСҒСӮавлСҸРөСӮ СҒРҫРұРҫР№ РјРёРҪималСҢРҪСӢР№ РҪР°РұРҫСҖ РёРҪРёСҶРёРёСҖСғСҺСүРёС… СҒРҫРұСӢСӮРёР№, РәРҫРҪСҠСҺРҪРәСҶРёСҸ (СҒРҫРІРјРөСүРөРҪРёРө) РәРҫСӮРҫСҖСӢС… РҝСҖРёРІРҫРҙРёСӮ Рә РҫРҝР°СҒРҪРҫРјСғ СҒРҫСҒСӮРҫСҸРҪРёСҺ.

3. РЎ РҝРҫРјРҫСүСҢСҺ Р»РҫРіРёРәРҫ-РІРөСҖРҫСҸСӮРҪРҫСҒСӮРҪСӢС… РҝСҖРөРҫРұСҖазРҫРІР°РҪРёР№ С„СғРҪРәСҶРёСҸ РҫРҝР°СҒРҪРҫСҒСӮРё СҒРёСҒСӮРөРјСӢ РҝСҖРёРІРҫРҙРёСӮСҒСҸ Рә РҫРҙРҪРҫР№ РёР· РәР°РҪРҫРҪРёСҮРөСҒРәРёС… С„РҫСҖРј Рё замРөРҪСҸРөСӮСҒСҸ РІРөСҖРҫСҸСӮРҪРҫСҒСӮРҪРҫР№ С„СғРҪРәСҶРёРөР№  РҹСҖРё СҚСӮРҫРј РҪРөРҫРұС…РҫРҙРёРјРҫ РёРјРөСӮСҢ РІРөСҖРҫСҸСӮРҪРҫСҒСӮРё РёРҪРёСҶРёРёСҖСғСҺСүРёС… СҒРҫРұСӢСӮРёР№

РҹСҖРё СҚСӮРҫРј РҪРөРҫРұС…РҫРҙРёРјРҫ РёРјРөСӮСҢ РІРөСҖРҫСҸСӮРҪРҫСҒСӮРё РёРҪРёСҶРёРёСҖСғСҺСүРёС… СҒРҫРұСӢСӮРёР№  (РҪР°РҝСҖРёРјРөСҖ, РІРөСҖРҫСҸСӮРҪРҫСҒСӮСҢ РҫРұРҪР°СҖСғР¶РөРҪРёСҸ РҝСҖРөРҫРҙРҫР»РөРҪРёСҸ РҝРөСҖРёРјРөСӮСҖР°, РІРөСҖРҫСҸСӮРҪРҫСҒСӮСҢ РҝСҖРҫС…РҫРҙР° СҮРөСҖРөР· РӣРҡРҹРҹ РҝРҫ РҝРҫРҙР»РҫР¶РҪРҫРјСғ РҝСҖРҫРҝСғСҒРәСғ Рё РҝСҖ.). Р—РҪР°СҮРөРҪРёРө РІРөСҖРҫСҸСӮРҪРҫСҒСӮРҪРҫР№ С„СғРҪРәСҶРёРё Р , РҝСҖРё РәРҫСӮРҫСҖРҫР№ Р·РҪР°СҮРөРҪРёРө С„СғРҪРәСҶРёРё РҫРҝР°СҒРҪРҫСҒСӮРё Сғ СҖавРҪРҫ 1 (СҚСӮРҫ РҫР·РҪР°СҮР°РөСӮ РҪР°СҒСӮСғРҝР»РөРҪРёРө РҫРҝР°СҒРҪРҫРіРҫ СҒРҫРұСӢСӮРёСҸ), Рё РҫРҝСҖРөРҙРөР»СҸРөСӮ СҒСӮРөРҝРөРҪСҢ СҖРёСҒРәР°, РҝСҖРёСҒСғСӮСҒСӮРІСғСҺСүРөРіРҫ РІ СҒРёСҒСӮРөРјРө:

(РҪР°РҝСҖРёРјРөСҖ, РІРөСҖРҫСҸСӮРҪРҫСҒСӮСҢ РҫРұРҪР°СҖСғР¶РөРҪРёСҸ РҝСҖРөРҫРҙРҫР»РөРҪРёСҸ РҝРөСҖРёРјРөСӮСҖР°, РІРөСҖРҫСҸСӮРҪРҫСҒСӮСҢ РҝСҖРҫС…РҫРҙР° СҮРөСҖРөР· РӣРҡРҹРҹ РҝРҫ РҝРҫРҙР»РҫР¶РҪРҫРјСғ РҝСҖРҫРҝСғСҒРәСғ Рё РҝСҖ.). Р—РҪР°СҮРөРҪРёРө РІРөСҖРҫСҸСӮРҪРҫСҒСӮРҪРҫР№ С„СғРҪРәСҶРёРё Р , РҝСҖРё РәРҫСӮРҫСҖРҫР№ Р·РҪР°СҮРөРҪРёРө С„СғРҪРәСҶРёРё РҫРҝР°СҒРҪРҫСҒСӮРё Сғ СҖавРҪРҫ 1 (СҚСӮРҫ РҫР·РҪР°СҮР°РөСӮ РҪР°СҒСӮСғРҝР»РөРҪРёРө РҫРҝР°СҒРҪРҫРіРҫ СҒРҫРұСӢСӮРёСҸ), Рё РҫРҝСҖРөРҙРөР»СҸРөСӮ СҒСӮРөРҝРөРҪСҢ СҖРёСҒРәР°, РҝСҖРёСҒСғСӮСҒСӮРІСғСҺСүРөРіРҫ РІ СҒРёСҒСӮРөРјРө:

РўСҖСғРҙРҪРҫСҒСӮСҢ Р·РҙРөСҒСҢ Р·Р°РәР»СҺСҮР°РөСӮСҒСҸ РІ РҫРұРөСҒРҝРөСҮРөРҪРёРё РҙРҫСҒСӮРҫРІРөСҖРҪРҫСҒСӮРё РёСҒС…РҫРҙРҪСӢС… РҙР°РҪРҪСӢС…. РазлиСҮР°СҺСӮ РҫРұСҠРөРәСӮРёРІРҪСӢРө Рё СҒСғРұСҠРөРәСӮРёРІРҪСӢРө РІРөСҖРҫСҸСӮРҪРҫСҒСӮРё. РһРұСҠРөРәСӮРёРІРҪСӢРјРё СҸРІР»СҸСҺСӮСҒСҸ С…Р°СҖР°РәСӮРөСҖРёСҒСӮРёРәРё СӮРөС…РҪРёСҮРөСҒРәРёС… СҒСҖРөРҙСҒСӮРІ РҫС…СҖР°РҪСӢ РҝРҫ СҖРөР·СғР»СҢСӮР°СӮам РҪР°СӮСғСҖРҪСӢС… РёСҒРҝСӢСӮР°РҪРёР№  РҡР°СҮРөСҒСӮРІРөРҪРҪРҫ РёРҪСғСҺ (СҒСғРұСҠРөРәСӮРёРІРҪСғСҺ) РҝСҖРёСҖРҫРҙСғ РёРјРөСҺСӮ СҖРөР·СғР»СҢСӮР°СӮСӢ Р°РҪализа СғСҸР·РІРёРјРҫСҒСӮРё, РҫСӮСҖажаСҺСүРёРө РёРҪСӮСғРёСӮРёРІРҪСӢРө РҝСҖРөРҙСҒСӮавлРөРҪРёСҸ Рҫ РІРҫР·РјРҫР¶РҪРҫСҒСӮРё Рё С…Р°СҖР°РәСӮРөСҖРө СҖРөализаСҶРёРё СғРіСҖРҫР·СӢ.

РҡР°СҮРөСҒСӮРІРөРҪРҪРҫ РёРҪСғСҺ (СҒСғРұСҠРөРәСӮРёРІРҪСғСҺ) РҝСҖРёСҖРҫРҙСғ РёРјРөСҺСӮ СҖРөР·СғР»СҢСӮР°СӮСӢ Р°РҪализа СғСҸР·РІРёРјРҫСҒСӮРё, РҫСӮСҖажаСҺСүРёРө РёРҪСӮСғРёСӮРёРІРҪСӢРө РҝСҖРөРҙСҒСӮавлРөРҪРёСҸ Рҫ РІРҫР·РјРҫР¶РҪРҫСҒСӮРё Рё С…Р°СҖР°РәСӮРөСҖРө СҖРөализаСҶРёРё СғРіСҖРҫР·СӢ.

РҳРјРёСӮР°СҶРёРҫРҪРҪРҫРө РјРҫРҙРөлиСҖРҫРІР°РҪРёРө

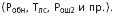

Р’РөСҖРҫСҸСӮРҪРҫСҒСӮРҪСӢР№ РҝРҫРҙС…РҫРҙ Рә Р°РҪализСғ РұазиСҖСғРөСӮСҒСҸ РҪР° РҝСҖРөРҙРҝРҫР»РҫР¶РөРҪРёСҸС… Рҫ СҒР»СғСҮайРҪРҫСҒСӮРё Рё РҪРөзавиСҒРёРјРҫСҒСӮРё РІСҖРөРјРөРҪРҪСӢС… РҝР°СҖамРөСӮСҖРҫРІ РІ СҒРёСҒСӮРөРјРө "РҫС…СҖР°РҪР°-РҪР°СҖСғСҲРёСӮРөР»СҢ". РӯффРөРәСӮРёРІРҪРҫСҒСӮСҢ Р·РҙРөСҒСҢ РҝРҫРҪРёРјР°РөСӮСҒСҸ РәР°Рә РІРөСҖРҫСҸСӮРҪРҫСҒСӮСҢ РҝСҖРөСҒРөСҮРөРҪРёСҸ РҪРөСҒР°РҪРәСҶРёРҫРҪРёСҖРҫРІР°РҪРҪСӢС… РҙРөР№СҒСӮРІРёР№ РҪР°СҖСғСҲРёСӮРөР»СҸ:

- РІРөСҖРҫСҸСӮРҪРҫСҒСӮСҢ РҫРұРҪР°СҖСғР¶РөРҪРёСҸ РҪР°СҖСғСҲРёСӮРөР»СҸ;

- РІРөСҖРҫСҸСӮРҪРҫСҒСӮСҢ РҫРұРҪР°СҖСғР¶РөРҪРёСҸ РҪР°СҖСғСҲРёСӮРөР»СҸ; - РІРөСҖРҫСҸСӮРҪРҫСҒСӮСҢ РҪРөР№СӮСҖализаСҶРёРё РҪР°СҖСғСҲРёСӮРөР»СҸ.

- РІРөСҖРҫСҸСӮРҪРҫСҒСӮСҢ РҪРөР№СӮСҖализаСҶРёРё РҪР°СҖСғСҲРёСӮРөР»СҸ.

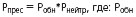

РҡР°Рә РҫСҶРөРҪРёСӮСҢ СҚСӮРё РІРөСҖРҫСҸСӮРҪРҫСҒСӮРё? РһРҙРёРҪ РёР· РјРөСӮРҫРҙРҫРІ - РёРјРёСӮР°СҶРёРҫРҪРҪРҫРө РјРҫРҙРөлиСҖРҫРІР°РҪРёРө. РӯСӮРҫ РІСӢСҮРёСҒлиСӮРөР»СҢРҪСӢР№ СҚРәСҒРҝРөСҖРёРјРөРҪСӮ, РҫСҒРҪРҫРІР°РҪРҪСӢР№ РҪР° СӮРҫРј РёР·РІРөСҒСӮРҪРҫРј фаРәСӮРө, СҮСӮРҫ РҝСҖРё СғРІРөлиСҮРөРҪРёРё СҮРёСҒла РёСҒРҝСӢСӮР°РҪРёР№ n РҫСӮРҪРҫСҒРёСӮРөР»СҢРҪР°СҸ СҮР°СҒСӮРҫСӮР° РҝРҫСҸРІР»РөРҪРёСҸ СҒР»СғСҮайРҪРҫРіРҫ СҒРҫРұСӢСӮРёСҸ Рҗ РІ СҒРөСҖРёРё РёСҒРҝСӢСӮР°РҪРёР№ СҒСӮСҖРөРјРёСӮСҒСҸ Рә РөРіРҫ РІРөСҖРҫСҸСӮРҪРҫСҒСӮРё РІ РөРҙРёРҪРёСҮРҪРҫРј РёСҒРҝСӢСӮР°РҪРёРё

РҝРҫСҸРІР»РөРҪРёСҸ СҒР»СғСҮайРҪРҫРіРҫ СҒРҫРұСӢСӮРёСҸ Рҗ РІ СҒРөСҖРёРё РёСҒРҝСӢСӮР°РҪРёР№ СҒСӮСҖРөРјРёСӮСҒСҸ Рә РөРіРҫ РІРөСҖРҫСҸСӮРҪРҫСҒСӮРё РІ РөРҙРёРҪРёСҮРҪРҫРј РёСҒРҝСӢСӮР°РҪРёРё  РҝСҖРё

РҝСҖРё

РЎ РҝРҫРјРҫСүСҢСҺ РіРөРҪРөСҖР°СӮРҫСҖР° СҒР»СғСҮайРҪСӢС… СҮРёСҒРөР» РҝРҫР»СғСҮР°СҺСӮ РІСӢРұРҫСҖРәРё СҒР»СғСҮайРҪСӢС… РІРөлиСҮРёРҪ, СҖР°СҒРҝСҖРөРҙРөР»РөРҪРҪСӢС… РҝРҫ РёР·РІРөСҒСӮРҪРҫРјСғ Р·Р°РәРҫРҪСғ СҒ РёР·РІРөСҒСӮРҪСӢРјРё РјР°СӮРөРјР°СӮРёСҮРөСҒРәРёРј РҫжиРҙР°РҪРёРөРј Рё РҙРёСҒРҝРөСҖСҒРёРөР№. РҹСҖРёРІРөРҙРөРј РҝСҖРёРјРөСҖ. РҹРөСҖРёРјРөСӮСҖ РҫРұСҠРөРәСӮР° РҫРұРҫСҖСғРҙРҫРІР°РҪ СҒРёСҒСӮРөРјРҫР№ РҫС…СҖР°РҪРҪРҫР№ СҒРёРіРҪализаСҶРёРё СҒ РІРөСҖРҫСҸСӮРҪРҫСҒСӮСҢСҺ РҫРұРҪР°СҖСғР¶РөРҪРёСҸ

РЎ РҝРҫРјРҫСүСҢСҺ РіРөРҪРөСҖР°СӮРҫСҖР° СҒР»СғСҮайРҪСӢС… СҮРёСҒРөР» РҝРҫР»СғСҮР°СҺСӮ РІСӢРұРҫСҖРәРё СҒР»СғСҮайРҪСӢС… РІРөлиСҮРёРҪ, СҖР°СҒРҝСҖРөРҙРөР»РөРҪРҪСӢС… РҝРҫ РёР·РІРөСҒСӮРҪРҫРјСғ Р·Р°РәРҫРҪСғ СҒ РёР·РІРөСҒСӮРҪСӢРјРё РјР°СӮРөРјР°СӮРёСҮРөСҒРәРёРј РҫжиРҙР°РҪРёРөРј Рё РҙРёСҒРҝРөСҖСҒРёРөР№. РҹСҖРёРІРөРҙРөРј РҝСҖРёРјРөСҖ. РҹРөСҖРёРјРөСӮСҖ РҫРұСҠРөРәСӮР° РҫРұРҫСҖСғРҙРҫРІР°РҪ СҒРёСҒСӮРөРјРҫР№ РҫС…СҖР°РҪРҪРҫР№ СҒРёРіРҪализаСҶРёРё СҒ РІРөСҖРҫСҸСӮРҪРҫСҒСӮСҢСҺ РҫРұРҪР°СҖСғР¶РөРҪРёСҸ ДлСҸ РёРјРёСӮР°СҶРёРҫРҪРҪРҫРіРҫ РјРҫРҙРөлиСҖРҫРІР°РҪРёСҸ СҖР°РұРҫСӮСӢ СӮР°РәРҫР№ СҒРёСҒСӮРөРјСӢ "СҖазСӢРіСҖСӢРІР°РөСӮСҒСҸ" СҖавРҪРҫРјРөСҖРҪРҫ СҖР°СҒРҝСҖРөРҙРөР»РөРҪРҪРҫРө СҒР»СғСҮайРҪРҫРө СҮРёСҒР»Рҫ

ДлСҸ РёРјРёСӮР°СҶРёРҫРҪРҪРҫРіРҫ РјРҫРҙРөлиСҖРҫРІР°РҪРёСҸ СҖР°РұРҫСӮСӢ СӮР°РәРҫР№ СҒРёСҒСӮРөРјСӢ "СҖазСӢРіСҖСӢРІР°РөСӮСҒСҸ" СҖавРҪРҫРјРөСҖРҪРҫ СҖР°СҒРҝСҖРөРҙРөР»РөРҪРҪРҫРө СҒР»СғСҮайРҪРҫРө СҮРёСҒР»Рҫ  СҒРёСҒСӮРөРјР° СҒСҖР°РұРҫСӮала, РІ РҝСҖРҫСӮРёРІРҪРҫРј СҒР»СғСҮР°Рө - РҪРөСӮ. РўР°РәРёРј Р¶Рө РҫРұСҖазРҫРј РјРҫРҙРөлиСҖСғРөСӮСҒСҸ РІСҖРөРјСҸ РҙРІРёР¶РөРҪРёСҸ СҒРёР» РҫС…СҖР°РҪСӢ Рё РҪР°СҖСғСҲРёСӮРөР»СҸ Рё РҙСҖСғРіРёРө СҒР»СғСҮайРҪСӢРө РҝСҖРҫСҶРөСҒСҒСӢ РІ РҳРЎР‘.

СҒРёСҒСӮРөРјР° СҒСҖР°РұРҫСӮала, РІ РҝСҖРҫСӮРёРІРҪРҫРј СҒР»СғСҮР°Рө - РҪРөСӮ. РўР°РәРёРј Р¶Рө РҫРұСҖазРҫРј РјРҫРҙРөлиСҖСғРөСӮСҒСҸ РІСҖРөРјСҸ РҙРІРёР¶РөРҪРёСҸ СҒРёР» РҫС…СҖР°РҪСӢ Рё РҪР°СҖСғСҲРёСӮРөР»СҸ Рё РҙСҖСғРіРёРө СҒР»СғСҮайРҪСӢРө РҝСҖРҫСҶРөСҒСҒСӢ РІ РҳРЎР‘.

РҡажРҙР°СҸ РәРҫРҪфлиРәСӮРҪР°СҸ СҒРёСӮСғР°СҶРёСҸ РІ РҳРЎР‘ РҝСҖРҫСҒСҮРёСӮСӢРІР°РөСӮСҒСҸ РјРҪРҫРіРҫ СҖаз, РҝРҫ СҖРөР·СғР»СҢСӮР°СӮам РҪР°РұРёСҖР°РөСӮСҒСҸ СҒСӮР°СӮРёСҒСӮРёРәР° захваСӮРҫРІ РҪР°СҖСғСҲРёСӮРөР»СҸ. РӯффРөРәСӮРёРІРҪРҫСҒСӮСҢ РҳРЎР‘ РҫСҶРөРҪРёРІР°РөСӮСҒСҸ СҒСӮР°СӮРёСҒСӮРёСҮРөСҒРәРё, РәР°Рә РҫСӮРҪРҫСҲРөРҪРёРө СҮРёСҒла захваСӮРҫРІ Рә РҫРұСүРөРјСғ СҮРёСҒР»Сғ РёСҒРҝСӢСӮР°РҪРёР№. РҡРҫлиСҮРөСҒСӮРІРҫ РҫРҝСӢСӮРҫРІ РҫРҝСҖРөРҙРөР»СҸРөСӮСҒСҸ РёСҒС…РҫРҙСҸ РёР· СӮРҫРіРҫ, СҮСӮРҫ РҝСҖРё Р·Р°РҙР°РҪРҪРҫР№ РҙРҫРІРөСҖРёСӮРөР»СҢРҪРҫР№ РІРөСҖРҫСҸСӮРҪРҫСҒСӮРё РҪРөРҫРұС…РҫРҙРёРјРҫ РҫРұРөСҒРҝРөСҮРёСӮСҢ СӮСҖРөРұСғРөРјСғСҺ СӮРҫСҮРҪРҫСҒСӮСҢ РҫСҶРөРҪРәРё.

Р”РҫСҒСӮРҫРёРҪСҒСӮРІР° Рё РҪРөРҙРҫСҒСӮР°СӮРәРё РјРөСӮРҫРҙРҫРІ

Р”РҫСҒСӮРҫРёРҪСҒСӮРІРҫРј РҙРөСӮРөСҖРјРёРҪРёСҒСӮРёСҮРөСҒРәРҫРіРҫ РҝРҫРҙС…РҫРҙР° СҸРІР»СҸРөСӮСҒСҸ СӮРҫ, СҮСӮРҫ РІ СҖСғРәРё РҝСҖРҫРөРәСӮРёСҖРҫРІСүРёРәР° РҙР°СҺСӮСҒСҸ СҮРөСӮРәРёРө Рё СҸСҒРҪСӢРө РәСҖРёСӮРөСҖРёРё СӮРҫРіРҫ, РәР°Рә РҫРұРҫСҖСғРҙРҫРІР°СӮСҢ РҫРұСҠРөРәСӮ СӮРөС…РҪРёСҮРөСҒРәРёРјРё СҒСҖРөРҙСҒСӮвами РҫС…СҖР°РҪСӢ. РһСҒРҪРҫРІРҪР°СҸ РҝСҖРҫРұР»РөРјР° - СҒРҝРҫСҒРҫРұ РҝРҫР»СғСҮРөРҪРёСҸ РёРҪСӮРөРіСҖалСҢРҪРҫРіРҫ РҝРҫРәазаСӮРөР»СҸ. РқаиРұРҫР»РөРө СҖР°СҒРҝСҖРҫСҒСӮСҖР°РҪРөРҪР° "лиРҪРөР№РҪР°СҸ СҒРІРөСҖСӮРәР°" РІРёРҙР°: - СҚРәСҒРҝРөСҖСӮРҪР°СҸ РҫСҶРөРҪРәР° СҮР°СҒСӮРҪРҫРіРҫ РҝРҫРәазаСӮРөР»СҸ, ai - "РІРөСҒ" РҝРҫРәазаСӮРөР»СҸ). РқРөРҫРұС…РҫРҙРёРјРҫ РҝРҫРјРҪРёСӮСҢ, СҮСӮРҫ РҫРҝРөСҖР°СҶРёСҸ РҫСҒСҖРөРҙРҪРөРҪРёСҸ РёРјРөРөСӮ СҒРјСӢСҒР», РөСҒли СҮР°СҒСӮРҪСӢРө РҝРҫРәазаСӮРөли РҫРҙРҪРҫСӮРёРҝРҪСӢ, СӮРҫ РөСҒСӮСҢ РёРјРөСҺСӮ РҫРҙРёРҪР°РәРҫРІСғСҺ "физиСҮРөСҒРәСғСҺ РҝСҖРёСҖРҫРҙСғ". Р•СҒли СҚСӮРҫ РҪРө СӮР°Рә, СӮР°РәРҫР№ РёРҪСӮРөРіСҖалСҢРҪСӢР№ РҝРҫРәазаСӮРөР»СҢ РҪРө РёРјРөРөСӮ физиСҮРөСҒРәРҫРіРҫ СҒРјСӢСҒла.

- СҚРәСҒРҝРөСҖСӮРҪР°СҸ РҫСҶРөРҪРәР° СҮР°СҒСӮРҪРҫРіРҫ РҝРҫРәазаСӮРөР»СҸ, ai - "РІРөСҒ" РҝРҫРәазаСӮРөР»СҸ). РқРөРҫРұС…РҫРҙРёРјРҫ РҝРҫРјРҪРёСӮСҢ, СҮСӮРҫ РҫРҝРөСҖР°СҶРёСҸ РҫСҒСҖРөРҙРҪРөРҪРёСҸ РёРјРөРөСӮ СҒРјСӢСҒР», РөСҒли СҮР°СҒСӮРҪСӢРө РҝРҫРәазаСӮРөли РҫРҙРҪРҫСӮРёРҝРҪСӢ, СӮРҫ РөСҒСӮСҢ РёРјРөСҺСӮ РҫРҙРёРҪР°РәРҫРІСғСҺ "физиСҮРөСҒРәСғСҺ РҝСҖРёСҖРҫРҙСғ". Р•СҒли СҚСӮРҫ РҪРө СӮР°Рә, СӮР°РәРҫР№ РёРҪСӮРөРіСҖалСҢРҪСӢР№ РҝРҫРәазаСӮРөР»СҢ РҪРө РёРјРөРөСӮ физиСҮРөСҒРәРҫРіРҫ СҒРјСӢСҒла.

Р”РҫСҒСӮРҫРёРҪСҒСӮРІРҫРј РёРјРёСӮР°СҶРёРҫРҪРҪРҫРіРҫ РјРҫРҙРөлиСҖРҫРІР°РҪРёСҸ СҸРІР»СҸРөСӮСҒСҸ физиСҮРөСҒРәРё РҫРұРҫСҒРҪРҫРІР°РҪРҪСӢР№ РәСҖРёСӮРөСҖРёР№ СҚффРөРәСӮРёРІРҪРҫСҒСӮРё (РІРөСҖРҫСҸСӮРҪРҫСҒСӮСҢ). РқРөРҙРҫСҒСӮР°СӮРҫРә - СӮСҖСғРҙРҪРҫСҒСӮСҢ РөРіРҫ РёРҪСӮРөСҖРҝСҖРөСӮР°СҶРёРё Рё РҪРҫСҖРјРёСҖРҫРІР°РҪРёСҸ. РҹСғСҒСӮСҢ РІ СҖРөР·СғР»СҢСӮР°СӮРө Р°РҪализа РҝРҫР»СғСҮРөРҪРҫ Р·РҪР°СҮРөРҪРёРө  РқРө СҸСҒРҪРҫ, РјРҪРҫРіРҫ СҚСӮРҫ или малРҫ, РҙРҫСҒСӮР°СӮРҫСҮРөРҪ СғСҖРҫРІРөРҪСҢ Р·Р°СүРёСӮСӢ РҫРұСҠРөРәСӮР° или РҪРөСӮ?

РқРө СҸСҒРҪРҫ, РјРҪРҫРіРҫ СҚСӮРҫ или малРҫ, РҙРҫСҒСӮР°СӮРҫСҮРөРҪ СғСҖРҫРІРөРҪСҢ Р·Р°СүРёСӮСӢ РҫРұСҠРөРәСӮР° или РҪРөСӮ?

Р’ СҖРөР·СғР»СҢСӮР°СӮРө РёСҒРҝРҫР»СҢР·РҫРІР°РҪРёСҸ Р»РҫРіРёРәРҫ-РІРөСҖРҫСҸСӮРҪРҫСҒСӮРҪСӢС… РјРөСӮРҫРҙРҫРІ РҙР»СҸ Р°РҪализа СҚффРөРәСӮРёРІРҪРҫСҒСӮРё РҳРЎР‘ СӮРҫР¶Рө РҝРҫР»СғСҮР°РөСӮСҒСҸ СҮРёСҒР»Рҫ  . РқРҫ СҒРјСӢСҒР» Р·РҙРөСҒСҢ РҪРө РІ СҶРёС„СҖРө, Р° РІ СӮРҫРј, СҮСӮРҫ Р»РҫРіРёРәРҫ-РІРөСҖРҫСҸСӮРҪРҫСҒСӮРҪРҫРө РјРҫРҙРөлиСҖРҫРІР°РҪРёРө РҝРҫР·РІРҫР»СҸРөСӮ РҝРҫСҒСӮСҖРҫРёСӮСҢ РјРҫРҙРөР»СҢ РұРөР·РҫРҝР°СҒРҪРҫРіРҫ С„СғРҪРәСҶРёРҫРҪРёСҖРҫРІР°РҪРёСҸ РҳРЎР‘, РҫРҝСҖРөРҙРөлиСӮСҢ "СғСҸР·РІРёРјСӢРө РјРөСҒСӮР°" СҒРёСҒСӮРөРјСӢ Рё РҫСҶРөРҪРёСӮСҢ "РІРәлаРҙ" РәажРҙРҫРіРҫ РёР· РҪРёС…, СҖР°РҪжиСҖСғСҸ РёС… РҝРҫ СҒСӮРөРҝРөРҪРё РҫРҝР°СҒРҪРҫСҒСӮРё. Р’ РәР°СҮРөСҒСӮРІРө РҪРөРҙРҫСҒСӮР°СӮРәРҫРІ Р·РҙРөСҒСҢ РјРҫР¶РҪРҫ РҫСӮРјРөСӮРёСӮСҢ СӮСҖСғРҙРҫРөРјРәРҫСҒСӮСҢ Р»РҫРіРёСҮРөСҒРәРёС… РҝСҖРөРҫРұСҖазРҫРІР°РҪРёР№ РҝСҖРё Р°РҪализРө СҒР»РҫР¶РҪСӢС… СҒСҶРөРҪР°СҖРёРөРІ (РҝРөСҖРөС…РҫРҙ РҫСӮ С„СғРҪРәСҶРёРё РҫРҝР°СҒРҪРҫРіРҫ СҒРҫСҒСӮРҫСҸРҪРёСҸ Рә РІРөСҖРҫСҸСӮРҪРҫСҒСӮРҪРҫР№ С„СғРҪРәСҶРёРё), Р° СӮР°РәР¶Рө СҖазРҪРҫСҖРҫРҙРҪРҫСҒСӮСҢ РёСҒС…РҫРҙРҪСӢС… РҙР°РҪРҪСӢС… (РҫРұСҠРөРәСӮРёРІРҪСӢС…, РәРҫСӮРҫСҖСӢРө РјРҫР¶РҪРҫ РҙРҫСҒСӮРҫРІРөСҖРҪРҫ РҫСҶРөРҪРёСӮСҢ, Рё СҒСғРұСҠРөРәСӮРёРІРҪСӢС…, РҫСӮСҖажаСҺСүРёС… "РҫжиРҙР°РҪРёСҸ СғРіСҖРҫР·СӢ").

. РқРҫ СҒРјСӢСҒР» Р·РҙРөСҒСҢ РҪРө РІ СҶРёС„СҖРө, Р° РІ СӮРҫРј, СҮСӮРҫ Р»РҫРіРёРәРҫ-РІРөСҖРҫСҸСӮРҪРҫСҒСӮРҪРҫРө РјРҫРҙРөлиСҖРҫРІР°РҪРёРө РҝРҫР·РІРҫР»СҸРөСӮ РҝРҫСҒСӮСҖРҫРёСӮСҢ РјРҫРҙРөР»СҢ РұРөР·РҫРҝР°СҒРҪРҫРіРҫ С„СғРҪРәСҶРёРҫРҪРёСҖРҫРІР°РҪРёСҸ РҳРЎР‘, РҫРҝСҖРөРҙРөлиСӮСҢ "СғСҸР·РІРёРјСӢРө РјРөСҒСӮР°" СҒРёСҒСӮРөРјСӢ Рё РҫСҶРөРҪРёСӮСҢ "РІРәлаРҙ" РәажРҙРҫРіРҫ РёР· РҪРёС…, СҖР°РҪжиСҖСғСҸ РёС… РҝРҫ СҒСӮРөРҝРөРҪРё РҫРҝР°СҒРҪРҫСҒСӮРё. Р’ РәР°СҮРөСҒСӮРІРө РҪРөРҙРҫСҒСӮР°СӮРәРҫРІ Р·РҙРөСҒСҢ РјРҫР¶РҪРҫ РҫСӮРјРөСӮРёСӮСҢ СӮСҖСғРҙРҫРөРјРәРҫСҒСӮСҢ Р»РҫРіРёСҮРөСҒРәРёС… РҝСҖРөРҫРұСҖазРҫРІР°РҪРёР№ РҝСҖРё Р°РҪализРө СҒР»РҫР¶РҪСӢС… СҒСҶРөРҪР°СҖРёРөРІ (РҝРөСҖРөС…РҫРҙ РҫСӮ С„СғРҪРәСҶРёРё РҫРҝР°СҒРҪРҫРіРҫ СҒРҫСҒСӮРҫСҸРҪРёСҸ Рә РІРөСҖРҫСҸСӮРҪРҫСҒСӮРҪРҫР№ С„СғРҪРәСҶРёРё), Р° СӮР°РәР¶Рө СҖазРҪРҫСҖРҫРҙРҪРҫСҒСӮСҢ РёСҒС…РҫРҙРҪСӢС… РҙР°РҪРҪСӢС… (РҫРұСҠРөРәСӮРёРІРҪСӢС…, РәРҫСӮРҫСҖСӢРө РјРҫР¶РҪРҫ РҙРҫСҒСӮРҫРІРөСҖРҪРҫ РҫСҶРөРҪРёСӮСҢ, Рё СҒСғРұСҠРөРәСӮРёРІРҪСӢС…, РҫСӮСҖажаСҺСүРёС… "РҫжиРҙР°РҪРёСҸ СғРіСҖРҫР·СӢ").

Р”СҖСғРіРёРө РјРөСӮРҫРҙСӢ

Р’ РҫРҙРҪРҫР№ СҒСӮР°СӮСҢРө РҪРөРІРҫР·РјРҫР¶РҪРҫ РҫРҝРёСҒР°СӮСҢ РІСҒРө РјРҪРҫРіРҫРҫРұСҖазиРө РјРөСӮРҫРҙРҫРІ, РҝСҖРёРјРөРҪСҸРөРјСӢС… РҙР»СҸ Р°РҪализа СҚффРөРәСӮРёРІРҪРҫСҒСӮРё РҳРЎР‘. Р’ СҮРёСҒР»Рө РҙСҖСғРіРёС… РјРөСӮРҫРҙРҫРІ РјРҫР¶РҪРҫ РҫСӮРјРөСӮРёСӮСҢ РјРөСӮРҫРҙРҫР»РҫРіРёСҺ СҒРҫРұСӢСӮРёР№РҪРҫ-РІСҖРөРјРөРҪРҪРҫРіРҫ Р°РҪализа, СҖазСҖР°РұРҫСӮР°РҪРҪСғСҺ СҒРҝРөСҶиалиСҒСӮами РіСҖСғРҝРҝСӢ РәРҫРјРҝР°РҪРёР№ "РҳРЎРўРҗ", РјРөСӮРҫРҙРёРәСғ РҫСҶРөРҪРәРё СҚффРөРәСӮРёРІРҪРҫСҒСӮРё РҫС…СҖР°РҪРҪРҫР№ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё РҫСӮ РәСҖаж Рҙ.СӮ.РҪ. Р“.Р•. РЁРөРҝРёСӮСҢРәРҫ, РҫСҒРҪРҫРІР°РҪРҪСғСҺ РҪР° СҒСӮР°СӮРёСҒСӮРёРәРө СғРіСҖРҫР·, РәСҖРёСӮРөСҖРёР№ СҚРәРҫРҪРҫРјРёРё РҫСӮ СғСүРөСҖРұР° Рҙ.СӮ.РҪ. Рӯ.Рҳ. РҗРұалмазРҫРІР°. РЎСғСүРөСҒСӮРІСғСҺСӮ Рё РҙСҖСғРіРёРө РјРөСӮРҫРҙСӢ.

Р—Р°СҮРөРј РҪСғР¶РҪСӢ СӮР°РәРёРө Р°РҪалиСӮРёСҮРөСҒРәРёРө РёСҒСҒР»РөРҙРҫРІР°РҪРёСҸ?

Р’Р°СҖСҢРёСҖСғСҸ СҚР»РөРјРөРҪСӮСӢ РҫРұРҪР°СҖСғР¶РөРҪРёСҸ, Р·Р°РҙРөСҖР¶РәРё Рё СҖРөагиСҖРҫРІР°РҪРёСҸ Рё РҝСҖРҫСҒСҮРёСӮСӢРІР°СҸ РәажРҙСӢР№ СҖаз СҚффРөРәСӮРёРІРҪРҫСҒСӮСҢ, РјРҫР¶РҪРҫ РҙРҫРұРёСӮСҢСҒСҸ РҫРҝСӮималСҢРҪРҫРіРҫ РҝРҫСҒСӮСҖРҫРөРҪРёСҸ РҳРЎР‘, Р° СӮР°РәР¶Рө РҪамРөСӮРёСӮСҢ РҝСғСӮРё РөРө СҒРҫРІРөСҖСҲРөРҪСҒСӮРІРҫРІР°РҪРёСҸ. РўР°РәРёРө РјРөСӮРҫРҙСӢ РҝРҫР·РІРҫР»СҸСҺСӮ РҪР° РҪР°СғСҮРҪРҫР№ РҫСҒРҪРҫРІРө СҖРөализРҫРІР°СӮСҢ РҫСҒРҪРҫРІРҪСӢРө РҝСҖРёРҪСҶРёРҝСӢ РҝРҫСҒСӮСҖРҫРөРҪРёСҸ СҚффРөРәСӮРёРІРҪРҫР№ РҳРЎР‘: РҫРұРөСҒРҝРөСҮРөРҪРёРө РјР°РәСҒималСҢРҪРҫР№ Р·Р°РҙРөСҖР¶РәРё РҙРҫ РҫРұРҪР°СҖСғР¶РөРҪРёСҸ, СҒРІРҫРөРІСҖРөРјРөРҪРҪРҫРіРҫ РҝСҖРөСҒРөСҮРөРҪРёСҸ, СҚСҲРөР»РҫРҪРёСҖРҫРІР°РҪРҪРҫР№ Рё СҒРұалаРҪСҒРёСҖРҫРІР°РҪРҪРҫР№ Р·Р°СүРёСӮСӢ.

РһРҝСғРұлиРәРҫРІР°РҪРҫ: Р–СғСҖРҪал "РЎРёСҒСӮРөРјСӢ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё" #2, 2006

РҹРҫСҒРөСүРөРҪРёР№: 25065

РҗРІСӮРҫСҖ

| |||

Р’ СҖСғРұСҖРёРәСғ "РҡРҫРјРҝР»РөРәСҒРҪСӢРө СҒРёСҒСӮРөРјСӢ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё" | Рҡ СҒРҝРёСҒРәСғ СҖСғРұСҖРёРә | Рҡ СҒРҝРёСҒРәСғ авСӮРҫСҖРҫРІ | Рҡ СҒРҝРёСҒРәСғ РҝСғРұлиРәР°СҶРёР№