Р’ СҖСғРұСҖРёРәСғ "РЎРёСҒСӮРөРјСӢ РәРҫРҪСӮСҖРҫР»СҸ Рё СғРҝСҖавлРөРҪРёСҸ РҙРҫСҒСӮСғРҝРҫРј (РЎРҡРЈР”)" | Рҡ СҒРҝРёСҒРәСғ СҖСғРұСҖРёРә | Рҡ СҒРҝРёСҒРәСғ авСӮРҫСҖРҫРІ | Рҡ СҒРҝРёСҒРәСғ РҝСғРұлиРәР°СҶРёР№

РЎРёСҒСӮРөРјСӢ IdM РҝСҖРөРҙРҪазРҪР°СҮРөРҪСӢ РҙР»СҸ СғРҝСҖавлРөРҪРёСҸ РҙРҫСҒСӮСғРҝРҫРј Рә РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪСӢРј СҒРёСҒСӮРөмам, РҝРҫСҚСӮРҫРјСғ РјР°СӮРөСҖиал РёР·Р»РҫР¶РөРҪ РёРјРөРҪРҪРҫ РІ РіСҖР°РҪРёСҶах Р·Р°РҙР°СҮРё СғРҝСҖавлРөРҪРёСҸ РҙРҫСҒСӮСғРҝРҫРј, РҪРө РәР°СҒР°СҸСҒСҢ РҫСҒСӮалСҢРҪРҫР№ С„СғРҪРәСҶРёРҫРҪалСҢРҪРҫСҒСӮРё AD.

ДлСҸ РҪР°СҮала РҫРұРҫР·РҪР°СҮРёРј, РәР°РәРёРө РҫСҒРҪРҫРІРҪСӢРө Р·Р°РҙР°СҮРё СғРҝСҖавлРөРҪРёСҸ РҙРҫСҒСӮСғРҝРҫРј Рә РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪСӢРј СҖРөСҒСғСҖСҒам СҒСӮРҫСҸСӮ РҝРөСҖРөРҙ РҫСҖРіР°РҪРёР·Р°СҶРёРөР№:

РҹСҖРё СҚСӮРҫРј РҝСҖРҫСҶРөСҒСҒ СғРҝСҖавлРөРҪРёСҸ РҙРҫСҒСӮСғРҝРҫРј РјРҫР¶РөСӮ СҒРҫСҒСӮРҫСҸСӮСҢ РёР· СҖазРҪРҫРіРҫ СҖРҫРҙР° Р·Р°СҸРІРҫРә (РҝРҫРҙР°СҮР° Р·Р°СҸРІРәРё РҪР° РҙРҫСҒСӮСғРҝ), СҒРҫРұСӢСӮРёР№ (СғРІРҫР»СҢРҪРөРҪРёРө СҒРҫСӮСҖСғРҙРҪРёРәР°) или РҝРҫлиСӮРёРә (РҝРҫлиСӮРёРәР° РөР¶РөРіРҫРҙРҪРҫРіРҫ РҝРөСҖРөСҒРјРҫСӮСҖР° РҝСҖав), РҫРҝСҖРөРҙРөР»РөРҪРҪСӢС… СҲагРҫРІ СҒРҫглаСҒРҫРІР°РҪРёСҸ Рё фазСӢ РёСҒРҝРҫР»РҪРөРҪРёСҸ. ДавайСӮРө РҝРҫСҒРјРҫСӮСҖРёРј, РәР°Рә СӮРө или РёРҪСӢРө Р·Р°РҙР°СҮРё СҖРөСҲР°СҺСӮСҒСҸ РҙРІСғРјСҸ СҖР°СҒСҒРјР°СӮСҖРёРІР°РөРјСӢРјРё РәлаСҒСҒами СҒРёСҒСӮРөРј вҖ“ IdM Рё AD.

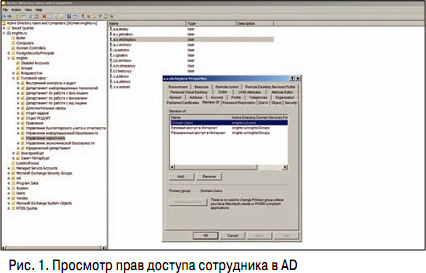

РҡР°Рә РҝСҖавилРҫ, РІ AD РөСҒСӮСҢ СғСҮРөСӮРҪСӢРө Р·Р°РҝРёСҒРё РІСҒРөС… РҳРў-РҝРҫР»СҢР·РҫРІР°СӮРөР»РөР№ РәРҫРјРҝР°РҪРёРё (или РҝРҫСҮСӮРё РІСҒРөС…). РЈСҮРөСӮРҪСӢРө Р·Р°РҝРёСҒРё РҝРҫР»СҢР·РҫРІР°СӮРөР»РөР№ РјРҫР¶РҪРҫ РІРәР»СҺСҮР°СӮСҢ РІ СҖазлиСҮРҪСӢРө РіСҖСғРҝРҝСӢ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё, РәРҫСӮРҫСҖСӢРө РҙР°СҺСӮ РҝРҫР»СҢР·РҫРІР°СӮРөР»СҸРј СӮРө или РёРҪСӢРө РҝРҫР»РҪРҫРјРҫСҮРёСҸ. Р—Р°СҮР°СҒСӮСғСҺ СҒСӮР°СҖР°СҺСӮСҒСҸ РәР°Рә РјРҫР¶РҪРҫ РұРҫР»СҢСҲРөРө РәРҫлиСҮРөСҒСӮРІРҫ РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪСӢС… СҖРөСҒСғСҖСҒРҫРІ РҪР°СҒСӮСҖРҫРёСӮСҢ РҪР° авСӮРҫСҖРёР·Р°СҶРёСҺ РҪР° РҫСҒРҪРҫРІРө РҪазРҪР°СҮРөРҪРҪСӢС… РҝРҫР»СҢР·РҫРІР°СӮРөР»СҺ РіСҖСғРҝРҝ РІ AD. РҹСҖРё СӮР°РәРҫРј РҝРҫРҙС…РҫРҙРө РҝСҖРөРҙРҫСҒСӮавлРөРҪРёРө РҙРҫСҒСӮСғРҝР° РІСӢРіР»СҸРҙРёСӮ РәР°Рә РІРәР»СҺСҮРөРҪРёРө СғСҮРөСӮРҪРҫР№ Р·Р°РҝРёСҒРё СҒРҫСӮСҖСғРҙРҪРёРәР° AD РІ РҫРҝСҖРөРҙРөР»РөРҪРҪСғСҺ РіСҖСғРҝРҝСғ. РһСӮР·СӢРІ РҝСҖав вҖ“ РәР°Рә РёСҒРәР»СҺСҮРөРҪРёРө РҝРҫР»СҢР·РҫРІР°СӮРөР»СҸ РёР· РіСҖСғРҝРҝСӢ, Р° Р°СғРҙРёСӮ вҖ“ РәР°Рә РҝСҖРҫСҒРјРҫСӮСҖ СҒРҝРёСҒРәР° РіСҖСғРҝРҝ, РІ РәРҫСӮРҫСҖСӢРө РІРәР»СҺСҮРөРҪР° СғСҮРөСӮРҪР°СҸ Р·Р°РҝРёСҒСҢ.

РўР°РәРҫР№ РҝРҫРҙС…РҫРҙ СғРҝСҖРҫСүР°РөСӮ РҝРҫСҒР»РөРҙРҪСҺСҺ фазСғ РҝСҖРҫСҶРөСҒСҒР° СғРҝСҖавлРөРҪРёСҸ РҙРҫСҒСӮСғРҝРҫРј вҖ“ фазСғ РёСҒРҝРҫР»РҪРөРҪРёСҸ. Р§РөРј РұРҫР»СҢСҲРөРө РәРҫлиСҮРөСҒСӮРІРҫ РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪСӢС… СҖРөСҒСғСҖСҒРҫРІ РҪР°СҒСӮСҖРҫРөРҪРҫ РҪР° авСӮРҫСҖРёР·Р°СҶРёСҺ РІ AD, СӮРөРј РұСӢСҒСӮСҖРөРө СҚСӮРҫСӮ РҙРҫСҒСӮСғРҝ РјРҫР¶РҪРҫ РҝСҖРөРҙРҫСҒСӮавиСӮСҢ, РҝРҫСҒРәРҫР»СҢРәСғ СҮР°СүРө РІСҒРөРіРҫ РҪРө СӮСҖРөРұСғРөСӮСҒСҸ РёСҒРҝРҫР»СҢР·РҫРІР°СӮСҢ РёРҪСӮРөСҖС„РөР№СҒ СғРҝСҖавлРөРҪРёСҸ РҝРҫР»СҢР·РҫРІР°СӮРөР»СҸРјРё СҒамРҫРіРҫ РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪРҫРіРҫ СҖРөСҒСғСҖСҒР°, РІСҒРө РјРҫР¶РҪРҫ СҒРҙРөлаСӮСҢ РёР· РөРҙРёРҪРҫР№ РҫСҒРҪР°СҒСӮРәРё AD.

Р’СӢРіР»СҸРҙРёСӮ РҪРөРҝР»РҫС…Рҫ, Рё РјРҫР¶РөСӮ РІРҫР·РҪРёРәРҪСғСӮСҢ РІРҫРҝСҖРҫСҒ: Р·Р°СҮРөРј РҙР»СҸ СғРҝСҖавлРөРҪРёСҸ РҙРҫСҒСӮСғРҝРҫРј РҪСғР¶РөРҪ IdM?

IdM вҖ“ СҚСӮРҫ СҒРёСҒСӮРөРјР° авСӮРҫРјР°СӮРёР·Р°СҶРёРё. РһРҪР° авСӮРҫРјР°СӮРёР·РёСҖСғРөСӮ СӮРҫ, СҮСӮРҫ РјРҫР¶РҪРҫ СҒРҙРөлаСӮСҢ РІСҖСғСҮРҪСғСҺ, СғСҒРәРҫСҖСҸСҸ РҝСҖРҫСҶРөСҒСҒ, СҒРҪижаСҸ РҫРұСҠРөРј СҖСғСҮРҪРҫРіРҫ СӮСҖСғРҙР° Рё СҮРёСҒР»Рҫ РІРҫР·РјРҫР¶РҪСӢС… РҫСҲРёРұРҫРә. РҹРҫСҚСӮРҫРјСғ РІРҫРҝСҖРҫСҒ, РІРөСҖРҫСҸСӮРҪРҫ, РІ РҫРұСҠРөРјРө Рё СҖРёСҒРәах СӮРөС… РҫРҝРөСҖР°СҶРёР№, РәРҫСӮРҫСҖСӢРө СӮСҖРөРұСғРөСӮСҒСҸ авСӮРҫРјР°СӮРёР·РёСҖРҫРІР°СӮСҢ. РқРҫ РёР·Р»Рҫжим РІСҒРө РҝРҫ РҝРҫСҖСҸРҙРәСғ.

Р’ IdM РІРөРҙРөСӮСҒСҸ СғСҮРөСӮ РІСҒРөС… СҒРҫСӮСҖСғРҙРҪРёРәРҫРІ, РәРҫСӮРҫСҖСӢРө РёРјРөСҺСӮ РҙРҫСҒСӮСғРҝ Рә РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪСӢРј СҒРёСҒСӮРөмам РәРҫРјРҝР°РҪРёРё, РҙажРө РөСҒли Сғ РҪРёС… РҪРөСӮ СғСҮРөСӮРҪРҫР№ Р·Р°РҝРёСҒРё РІ AD (РҪР°РҝСҖРёРјРөСҖ, РҝРҫРҙСҖСҸРҙСҮРёРәРҫРІ). Рҗ РІРёРҙРөСӮСҢ РҝРҫР»РҪСӢР№ СҒРҝРёСҒРҫРә Р»СҺРҙРөР№, РҙРҫРҝСғСүРөРҪРҪСӢС… Рә РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪСӢРј СҒРёСҒСӮРөмам РәРҫРјРҝР°РҪРёРё, вҖ“ СҚСӮРҫ РҙРҫРІРҫР»СҢРҪРҫ Р·РҪР°СҮРёРјР°СҸ Р·Р°РҙР°СҮР°.

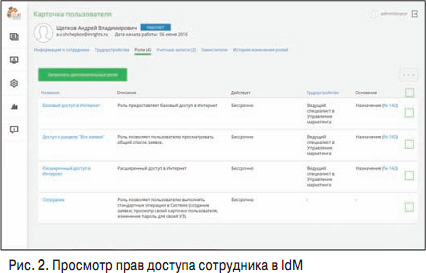

IdM РҝРҫРҙРәР»СҺСҮР°РөСӮСҒСҸ РәРҫ РІСҒРөРј РәР»СҺСҮРөРІСӢРј СҒРёСҒСӮРөмам РІРҪРө завиСҒРёРјРҫСҒСӮРё РҫСӮ СӮРҫРіРҫ, СғРјРөСҺСӮ ли РҫРҪРё РҫСҒСғСүРөСҒСӮРІР»СҸСӮСҢ авСӮРҫСҖРёР·Р°СҶРёСҺ РҪР° РҫСҒРҪРҫРІРө РІРҪРөСҲРҪРёС… РёСҒСӮРҫСҮРҪРёРәРҫРІ (РҪР°РҝСҖРёРјРөСҖ, AD) или РҪРөСӮ. РЎРҫРҫСӮРІРөСӮСҒСӮРІРөРҪРҪРҫ, РІ IdM РјРҫР¶РҪРҫ РІРёРҙРөСӮСҢ РұРҫР»РөРө РҝРҫР»РҪСғСҺ РёРҪС„РҫСҖРјР°СҶРёСҺ Рҫ СӮРҫРј, РәСғРҙР° РёРјРөРөСӮ РҙРҫСҒСӮСғРҝ РҫРҝСҖРөРҙРөР»РөРҪРҪСӢР№ СҒРҫСӮСҖСғРҙРҪРёРә.

IdM авСӮРҫРјР°СӮРёР·РёСҖСғРөСӮ РҪРө СӮРҫР»СҢРәРҫ фазСғ РёСҒРҝРҫР»РҪРөРҪРёСҸ Р·Р°СҸРІРҫРә, РҪРҫ Рё РҝСҖРҫСҶРөСҒСҒСӢ РҝРҫРҙР°СҮРё Рё СҒРҫглаСҒРҫРІР°РҪРёСҸ. Рҳ, РҝРҫРјРёРјРҫ СҒРҫРәСҖР°СүРөРҪРёСҸ РІСҖРөРјРөРҪРё Рё СӮСҖСғРҙРҫРөРјРәРҫСҒСӮРё СҚСӮРёС… РҫРҝРөСҖР°СҶРёР№, РјРҫР¶РөСӮ РҙР°СӮСҢ РёРҪС„РҫСҖРјР°СҶРёСҺ Рҫ СӮРҫРј, РҪР° РәР°РәРҫРј РҫСҒРҪРҫРІР°РҪРёРё СӮРҫСӮ или РёРҪРҫР№ РҙРҫСҒСӮСғРҝ РҝСҖРөРҙРҫСҒСӮавлРөРҪ (РҝРҫ РәР°РәРҫР№ Р·Р°СҸРІРәРө, РәСӮРҫ РөРө РҝРҫРҙал, СҒРҫглаСҒРҫвал Рё СӮ.Рҝ.).

РҹРҫРјРёРјРҫ СҚСӮРҫРіРҫ, IdM РҫРұРөСҒРҝРөСҮРёРІР°РөСӮ РҝСҖРҫСҶРөСҒСҒ РҝСҖРөРҙРҫСҒСӮавлРөРҪРёСҸ РҙРҫСҒСӮСғРҝР° СҒРҫ СҒСҖРөРҙСҒСӮвами взаимРҫРҙРөР№СҒСӮРІРёСҸ РІСҒРөС… РөРіРҫ СғСҮР°СҒСӮРҪРёРәРҫРІ. Р’ IdM РјРҫР¶РҪРҫ РҫРұРөСҒРҝРөСҮРёСӮСҢ СҒРөСҖРІРёСҒ СҒамРҫРҫРұСҒР»СғживаРҪРёСҸ, РҝРҫСҒСҖРөРҙСҒСӮРІРҫРј РәРҫСӮРҫСҖРҫРіРҫ СҒРҫСӮСҖСғРҙРҪРёРәРё СҒРјРҫРіСғСӮ РІРёРҙРөСӮСҢ СҒРІРҫРё РҝРҫР»РҪРҫРјРҫСҮРёСҸ, РҫСӮСҒР»РөживаСӮСҢ СҒСӮР°СӮСғСҒ СҒРІРҫРёС… Р·Р°СҸРІРҫРә, Р·Р°РҝСҖР°СҲРёРІР°СӮСҢ РёР·РјРөРҪРөРҪРёСҸ РІ РҝСҖавах, РјРөРҪСҸСӮСҢ РҝР°СҖРҫли. Р СғРәРҫРІРҫРҙРёСӮРөР»СҸРј РјРҫР¶РҪРҫ РҝСҖРөРҙРҫСҒСӮавиСӮСҢ РІРҫР·РјРҫР¶РҪРҫСҒСӮСҢ РҝСҖРҫСҒРјР°СӮСҖРёРІР°СӮСҢ РҙРҫСҒСӮСғРҝ СҒРІРҫРёС… РҝРҫРҙСҮРёРҪРөРҪРҪСӢС… Рё СҒСӮСҖРҫРёСӮСҢ РҫСӮСҮРөСӮСӢ. ВлаРҙРөР»СҢСҶам СҖРөСҒСғСҖСҒРҫРІ РјРҫР¶РҪРҫ РҝСҖРөРҙРҫСҒСӮавиСӮСҢ РІРҫР·РјРҫР¶РҪРҫСҒСӮСҢ РІРёРҙРөСӮСҢ, РәСӮРҫ РёРјРөРөСӮ РҙРҫСҒСӮСғРҝ Рә РёС… СҖРөСҒСғСҖСҒСғ, Р° СӮР°РәР¶Рө РІРҫР·РјРҫР¶РҪРҫСҒСӮСҢ РөРіРҫ РҫСӮРҫР·РІР°СӮСҢ. РЎР»СғР¶РұРө РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪРҫР№ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё вҖ“ РІРҫР·РјРҫР¶РҪРҫСҒСӮСҢ РІРёРҙРөСӮСҢ Р°РәСӮСғалСҢРҪСғСҺ РәР°СҖСӮРёРҪСғ РҝСҖав, СҒСӮСҖРҫРёСӮСҢ РҫСӮСҮРөСӮСӢ РҫРұ РёС… РёР·РјРөРҪРөРҪРёСҸС… или Рҫ СҒРҫСҒСӮРҫСҸРҪРёРё РҪР° РҙР°СӮСғ РІ РҝСҖРҫСҲР»РҫРј, РІРҫР·РјРҫР¶РҪРҫСҒСӮСҢ РјРіРҪРҫРІРөРҪРҪРҫ Р·Р°РұР»РҫРәРёСҖРҫРІР°СӮСҢ РҙРҫСҒСӮСғРҝ СҒРҫСӮСҖСғРҙРҪРёРәР° РҝСҖРё РҪРөРҫРұС…РҫРҙРёРјРҫСҒСӮРё. Рҳ РјРҪРҫРіРҫРө РҙСҖСғРіРҫРө.

РңРҫР¶РҪРҫ СҒРәазаСӮСҢ, СҮСӮРҫ СҒ СӮРҫСҮРәРё Р·СҖРөРҪРёСҸ СғРҝСҖавлРөРҪРёСҸ РҙРҫСҒСӮСғРҝРҫРј AD вҖ“ СҚСӮРҫ РёРҪСҒСӮСҖСғРјРөРҪСӮалСҢРҪСӢР№ СғСҖРҫРІРөРҪСҢ, РәРҫСӮРҫСҖСӢР№ СғРҝСҖРҫСүР°РөСӮ РІСӢРҝРҫР»РҪРөРҪРёРө РҪРөРәРҫСӮРҫСҖСӢС… РҫРҝРөСҖР°СҶРёР№. Рҗ IdM вҖ“ СҚСӮРҫ РҝСҖРҫСҶРөСҒСҒРҪСӢР№ СғСҖРҫРІРөРҪСҢ, РәРҫСӮРҫСҖСӢР№ авСӮРҫРјР°СӮРёР·РёСҖСғРөСӮ РҝСҖРҫСҶРөСҒСҒСӢ Рё взаимРҫРҙРөР№СҒСӮРІРёРө СҒРҫСӮСҖСғРҙРҪРёРәРҫРІ РІ РёС… СҖамРәах.

РһСӮСҒСҺРҙР° РҪРө СҒР»РөРҙСғРөСӮ, СҮСӮРҫ РәажРҙРҫР№ РәРҫРјРҝР°РҪРёРё СӮСҖРөРұСғРөСӮСҒСҸ СҒРёСҒСӮРөРјР° IdM, СҮСӮРҫРұСӢ СғРҝСҖавлСҸСӮСҢ РҙРҫСҒСӮСғРҝРҫРј. Р’РҫРҝСҖРҫСҒ, РәР°Рә РұСӢР»Рҫ СҒРәазаРҪРҫ СҖР°РҪРөРө, РІ РҫРұСҠРөРјРө Рё СҖРёСҒРәах СӮРөС… РҫРҝРөСҖР°СҶРёР№, РәРҫСӮРҫСҖСӢРө РҝСҖРөРҙРҝРҫлагаРөСӮСҒСҸ авСӮРҫРјР°СӮРёР·РёСҖРҫРІР°СӮСҢ.

Рҳ РІРҫРҝСҖРҫСҒ "AD или IdM?" вҖ“ СҚСӮРҫ РІРҫРҝСҖРҫСҒ СӮРҫРіРҫ, РәР°РәСғСҺ Р·Р°РҙР°СҮСғ СӮСҖРөРұСғРөСӮСҒСҸ СҖРөСҲРёСӮСҢ. РҡажРҙСӢР№ РёРҪСҒСӮСҖСғРјРөРҪСӮ С…РҫСҖРҫСҲ РҙР»СҸ СӮРҫРіРҫ, РҙР»СҸ СҮРөРіРҫ РҫРҪ РҝСҖРөРҙРҪазРҪР°СҮРөРҪ!

РһРҝСғРұлиРәРҫРІР°РҪРҫ: Р–СғСҖРҪал "РЎРёСҒСӮРөРјСӢ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё" #5, 2017

РҹРҫСҒРөСүРөРҪРёР№: 7989

РҗРІСӮРҫСҖ

| |||

Р’ СҖСғРұСҖРёРәСғ "РЎРёСҒСӮРөРјСӢ РәРҫРҪСӮСҖРҫР»СҸ Рё СғРҝСҖавлРөРҪРёСҸ РҙРҫСҒСӮСғРҝРҫРј (РЎРҡРЈР”)" | Рҡ СҒРҝРёСҒРәСғ СҖСғРұСҖРёРә | Рҡ СҒРҝРёСҒРәСғ авСӮРҫСҖРҫРІ | Рҡ СҒРҝРёСҒРәСғ РҝСғРұлиРәР°СҶРёР№